目次

企業のセキュリティ対策

情報漏洩、データの改ざんなど、情報化社会において、企業を取り巻くサイバー攻撃の脅威が増しています。ITを活用するすべての企業・組織は何らかのサイバーセキュリティリスクを抱えており、セキュリティ対策の推進には経営者のリーダーシップが必要です。では、どのような取り組みが求められるのでしょうか。

経済産業省とIPAが策定した「サイバーセキュリティ経営ガイドライン」には、企業や組織の経営者に求められる取り組みの指針が記されています。

「サイバーセキュリティ経営ガイドライン」によると、まず、経営者はサイバーセキュリティリスクを経営リスクの 1 つとして認識している必要があります。経営者がセキュリティ対策の推進にリーダーシップを取らなければ、積極的な対策がされにくい背景があるからです。また、自社だけではなく、ビジネスパートナーや委託先も含めたサプライチェーンに対するセキュリティ対策が必要であることも認識したセキュリティ対策の推進が求められます。加えて、サイバーセキュリティリスクや対策に係る情報開示など、関係者との適切なコミュニケーションの必要性の認識が求められます。これらは「経営者が認識すべき3原則」とされています。

リーダーシップの表明と体制の構築

では、「経営者が認識すべき3原則」に基づいて、どのように企業のセキュリティ対策を進めていけばよいのでしょうか。まず必要なことは、経営者のリーダーシップの下での体制整備です。経営者が企業の経営方針と整合性のとれたサイバーセキュリティへの組織全体の対応方針を策定し、組織内外へ宣言することは、組織のサイバーセキュリティリスクに対する考え方の周知となります。これは企業の信頼性を高め、ブランド価値の向上にも役立ちます。そして経営者は組織の対応方針(セキュリティポリシー)に基づき、CISO 等の任命及び、組織内サ イバーセキュリティリスク管理体制を構築します。CISOはサイバーセキュリティ対策を実施する上での責任者であるだけでなく、経営者とセキュリティ担当者をつなぐ重要な役割を担います。

サイバーセキュリティリスク管理の枠組み決定

サ イバーセキュリティリスク管理体制の構築の次に求められるのは、サイバーセキュリティリスク管理の枠組みの決定です。企業は事業を継続する上で、または法令や業界内の安全基準等を遵守するために、組織として守るべき資産(重要情報、個人情報など)の特定や組織内ネットワーク構成、その問題点などのリスクの把握を行う必要があります。守るべき資産は企業ごとに異なります。セキュリティの三要件(機密性、完全性、可用性)の観点からリスク分析した結果、自組織では対応の難しいセキュリティリスクは必要に応じて専門企業への委託等によるリスク移転の判断を行います。自組織で対応可能なセキュリティリスクへの対策例として、ソフトウェア更新の徹底、マルウェア対策ソフトの導入によるマルウェア感染リスクの低減策の実施などがあります。また、昨今サイバー攻撃を完全に防ぐことは非常に難しいため、攻撃者に不正侵入されることを前提として、重要業務を行う端末、ネットワーク、情報システム又は IT サービス(クラウドサービスを含む)には、暗号化や情報資産別のネットワークの分離等の多層防御の導入などを検討します。さらに、各種通信ログの取得、保存と分析の体制を整えることは、未知の脅威による侵害の予兆を捉らえることに有効です。

セキュリティ対策計画を策定した後は、このセキュリティ対策計画を確実に実施、改善していく、PDCAとして実施するフレームワークを構築し、対策の定期的な見直しを行います。これらは、系列企業や委託先企業と情報システムやネットワークを介してつながっている場合、それらの企業の対策不備の影響を受けて自社が攻撃を受ける可能性があるため、また、他社の二次被害の誘因や加害者となる恐れもあるため、系列企業やサプライチェーンのビジネスパートナーを含めて求められる対応です。

サイバー攻撃を防ぐための事前対策

では、サイバーセキュリティ対策推進に必要な資源は確保できているでしょうか。サイバーセキュリティ人材と予算の確保が求められており、サイバーセキュリティ人材を組織内に確保、育成することが困難な場合は、専門企業の活用の検討が必要です。そして必要な資源を確保した上で、定めた各セキュリティ対策項目を自組織で対応できるかどうか、自組織の技術力を踏まえて整理します。外部に委託運用を行う場合は、委託先のセキュリティレ ベルを契約書等で合意し、それに基づいて委託先の定期的な監査を行いましょう。また、セキュリティ対策運用において解析した攻撃手法などの情報が、他社への同様のサイバー攻撃被害の未然防止に役立つ可能性があるため、情報共有活動への積極的な参加が望まれます。

サイバー攻撃を受けた場合に備えた準備

サイバー攻撃による被害を受けた場合、被害原因の特定および解析を速やかに実 施するため、企業の組織構成に合わせた緊急時の対応体制を構築する必要があります。この体制には、保守・運用の委託先企業や、契約する専門企業も含まれます。また、平時より訓練を行うことで、緊急時の円滑な対応を目指します。

サイバー攻撃による被害発覚後、速やかな情報開示、注意喚起を怠ると、顧客や取引先への二次被害の誘引となる可能性があるだけでなく、企業の信頼を毀損します。経営者は組織内の情報管理責任者として速やかな情報の開示を指示する責務を負います。また、経営者が組織の内外への発表を求められた場合に備えて、インシデントに関する被害状況、他社への影響などについての経営者への報告を緊急時の対応体制に組み込むことは非常に重要です。

これらは「サイバーセキュリティ経営の重要10項目」として「サイバーセキュリティ経営ガイドライン」に策定されており、企業がセキュリティ対策を推進する上で参照すべき内容となっていますので、ぜひご一読下さい。

サイバー攻撃者による犯罪は、年々多様化、巧妙化しており、企業の機密情報の流出や、顧客の個人情報の漏洩、マルウェア感染による被害などが問題となっています。

セキュリティ事故による被害

サイバー攻撃などの外部要因によるセキュリティリスク対策について触れてきましたが、内部要因、つまり管理問題による情報漏洩などのセキュリティ事故も多く発生しています。

情報漏洩の最大の原因は、情報の管理ミスであると言われています。重要なデータを保管しているUSBメモリを社員が紛失し情報漏洩に発展するケースが多くみられます。情報記録媒体の小型化・大容量化でこうしたセキュリティ事故が年々増加しています。

このようなセキュリティ事故は、情報記録媒体にロックをかけることが効果的です。第三者が手に入れたとしても、そのロックを解除するパスワードが分からなければ記録された情報にはアクセスできません。また、データ自体への暗号化処理も有効です。

こうした記録媒体の紛失と並んで多い情報漏洩の原因は、情報記憶媒体を破棄する際の不適切な取り扱いです。HDDの中身を完全に消去せず廃棄処分し、削除されていない機密情報が漏洩することがあります。専用のソフトウェアを利用し完全なデータの削除処理を行う必要があります。

また、ヒューマンエラーによるトラブルとして多いのがパソコンの誤操作による情報漏洩です。社内メールをうっかり一斉送信操作により社外の宛先にも送信してしまうなど、情報が瞬時に拡散してしまいます。メール受信者に悪意がある人、その情報により利益を得られる人がいた場合には、非常に大きな問題が生じる可能性もあります。

このような人為ミスは、日ごろからセキュリティに対する意識を高める目的の社内教育が重要です。そのうえで、重要なメール送信時のダブルチェック、添付ファイルの暗号化など関係者以外が閲覧できないような対策が有効です。

さらに、内部犯行による情報漏洩も多く発生しており、その備えも欠かせません。USBメモリをはじめとした情報記憶媒体の持ち出しや、他の情報記憶媒体へのデータコピーが容易となる環境を作らないようにする必要があります。昨今ではわずかな隙をついて巧妙に機密情報を持ち出すなど、内部犯行が非常に容易となっているようです。

重要な情報を扱うパソコンや社内ネットワークに接続するパソコン、また、企業などの社内向けWebサイトへ認証によりログインするパソコンは、離席時には他の人が操作できないようにロックすることが重要です。人の出入りが多くあるような企業では、目が届かない場面で重要情報の持ち出しが発生するリスクがあります。

このように、セキュリティ対策とは必ずしもサイバー攻撃に対する備えだけを指すものではないことがわかります。むしろこうした内部のセキュリティ対策を適切に行うことが情報漏洩をはじめとしたトラブルを防ぐうえで大きな意味を持ってくるでしょう。外部からの不正アクセスを防ぐ厳重なセキュリティ対策を行っていても、利用者が離席中でログインした状態のパソコンは、内部の第三者に容易にデータを盗み出されてしまいます。そのような社内環境では、外部からのサイバー攻撃対策を十分に行っていたとしてもその意味がありません。

取り入れておきたい基本的な対策

外部からのサイバー攻撃には、アプリケーションソフトウェアやOSのセキュリティアップデートを欠かさないことが基本的な対策です。サービスを提供している企業はサイバー攻撃に関する最新の動向を踏まえたうえで脆弱性を改善した新しいバージョンを公開しており、それまでのバージョンでは防御できなかったサイバー攻撃に対応可能な場合もあります。

合わせてウイルス対策ソフトや、Webアプリケーションを防御するWAFなどの導入がセキュリティ対策として効果的です。WAFはWebアプリケーションの脆弱性を悪用したSQLインジェクションなどの攻撃に対して有効なセキュリティ対策です。

万一トラブルが起こったら?

セキュリティ対策のポイントは予防だけでなく、サイバー攻撃を受けた場合を念頭に入れた対応を予め定めておくことです。Webサイトを運営している場合には不正アクセスが行われた段階で通信を遮断し、Webサイトの公開を停止する必要があります。サイバー攻撃を受けたことを知られたくないためWebサイトを公開した状態で攻撃への対応を行い、情報漏洩などの被害を拡大させたケースが散見されます。

マルウェアなどをWebサイトに仕掛けて訪問者を感染させるようなサイバー攻撃を受けた場合、Webサイトを公開し続けるという行為は被害を拡大させ、また企業の評判を著しく棄損する可能性があります。問題が判明した段階で速やかにWebサイトの公開を停止し、被害の拡大を防ぐことは企業としての在り方にも関わるのではないでしょうか。

どこまで自分たちでやるか?

外部からの攻撃への備えは専門的なセキュリティ知識が必要な場合もあり、自らセキュリティ対策を行う範囲について考える必要があります。そして、セキュリティ管理をセキュリティ専門企業などに委ねる選択肢もあります。

セキュリティ専門企業などに委ねる場合は高いセキュリティレベルで外部からのサイバー攻撃への備えを期待できますが、費用が高額となりがちです。また、セキュリティ対策のレベルは対策を委ねた企業の技術レベルや対応の範囲、質に依存します。サイバー攻撃は100パーセント防げるものではなく、企業によってノウハウや技術に差があることにも考慮が必要です。

まとめ

このようにセキュリティ対策にはさまざまな視点からのアプローチが欠かせません。「こうすれば絶対に大丈夫」という対策はなく、自分たちに合った対策を、掛けることができる費用に見合う範囲内で行いましょう。

サイバー攻撃を可視化・遮断する「攻撃遮断くん」

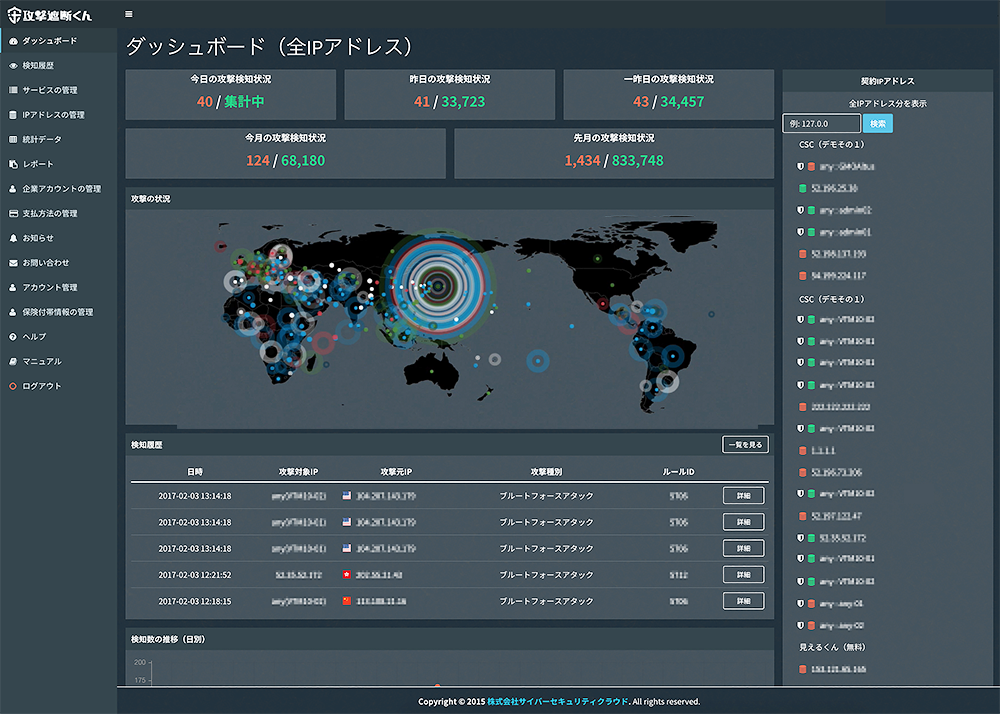

サイバーセキュリティクラウドが提供する「攻撃遮断くん」はWebサイト・Webサーバへのサイバー攻撃を可視化し、遮断するセキュリティサービスです。

ブルートフォースアタック、クロスサイトスクリプティング、Webスキャンと言ったサイバー攻撃をリアルタイムで検知・遮断しています。

ユーザーごとに提供される管理画面で、契約したWebサーバへの攻撃の情報を確認することができます。

この記事と一緒に読まれています

-

2020.03.11

セキュリティ対策

-

2020.07.06

セキュリティ対策

-

2019.11.22

用語集

-

クロスサイトスクリプティング(XSS)のセキュリティ対策とは?

2019.09.08

セキュリティ対策

-

WAFがなぜWebアプリケーションのセキュリティ対策に必要なのか?理由を徹底解説

2021.07.20

セキュリティ対策

-

2020.07.08

セキュリティ対策