サイバー攻撃用語

目次

ブルートフォースアタック(総当たり攻撃)について

ブルートフォースアタック(総当たり攻撃)とは、WebアプリケーションやWebサービスでパスワードを手当たり次第試し、解析する手口を指します。

WebアプリケーションやWebサービスなどに、ユーザ認証をする際にIDとパスワードを使いますよね。本来であれば、パスワードはそのユーザしか知らないものです。

手当たり次第試すという地道な作業ではありますが、あらゆるパターンに挑戦するため確実にパスワードを解読してしまいます。こういった単純な作業であれば簡単にシステムを組むことができるので、攻撃者の多くは解析プログラムを駆使して、ユーザのパスワードを解読します。

パスワード解読の時間と、安易なパスワード設定

では、どの程度の時間をかけてブルートフォースアタック(総当たり攻撃)でパスワードが解読できるのでしょうか。いくつか実験の例をあげてみましょう。

6桁の大小いずれかを含む英字のパスワード

低速PC :5分間〜8.5時間

高性能PC :30秒

コンピュータクラスター :3秒

スーパコンピュータ :瞬間

8桁の大小英数字を含むパスワード

低速PC :7年〜692年

高性能PC :253日

コンピュータクラスター :25.25日

スーパーコンピュータ :60.5時間

8桁の大小英数字及び記号を含むパスワード

低速PC :229年〜2万2875年

高性能PC :23年

コンピュータクラスター :2.25年

スーパーコンピュータ :83.5日

パスワードが複雑であればあるほど、解読される時間が長いですね。この実験は2009年に行われたものです。PCの性能や技術力も向上しているので現時点ではもっと早く解読できると思われます。

ここで、安易なパスワードランキングのレポートを見てみましょう。

———————————-

1位 123456

2位 123456789

3位 qwerty

4位 12345678

5位 111111

———————————-

驚くことに、調査対象全体の約17%が“123456”というパスワードを使っていたのです。中には”password”やキーボードの配列といったものもあり、非常に安易なパスワードを設定していることがわかります。これでは先述した時間などかけずに、一瞬で解読されてしまいますね。

では、ブルートフォースアタック(総当たり攻撃)への対策はどうすれば良いのでしょうか。

ブルートフォースアタック(総当たり攻撃)への対応策

パスワードの桁数を増やしましょう。より長く、より複雑な組み合わせにしてください。記号も入れることができればさらにパスワードの強度は増します。定期的に長く難しいパスワードに変更することも良い対策方法です。

WebアプリケーションやWebサービスを開発・提供している側は、許容するパスワードのルール(長さ+文字種+複雑さ)や、一定期間経つとパスワード変更を促す設定、パスワードを連続して失敗した場合は設定した回数以上はアカウントをロックする設定を行いましょう。

また、アプリケーションなどに独自に認証機能を実装している場合も、上と同等レベルのパスワードルールとロック機能は搭載すべきです。

ブルートフォースアタックについて、ご理解いただけましたか?

今回の記事を元にパスワードの設定を見直してみてはいかがでしょうか。

自分の情報をきちんと守るために、対策をしっかりとしてください!

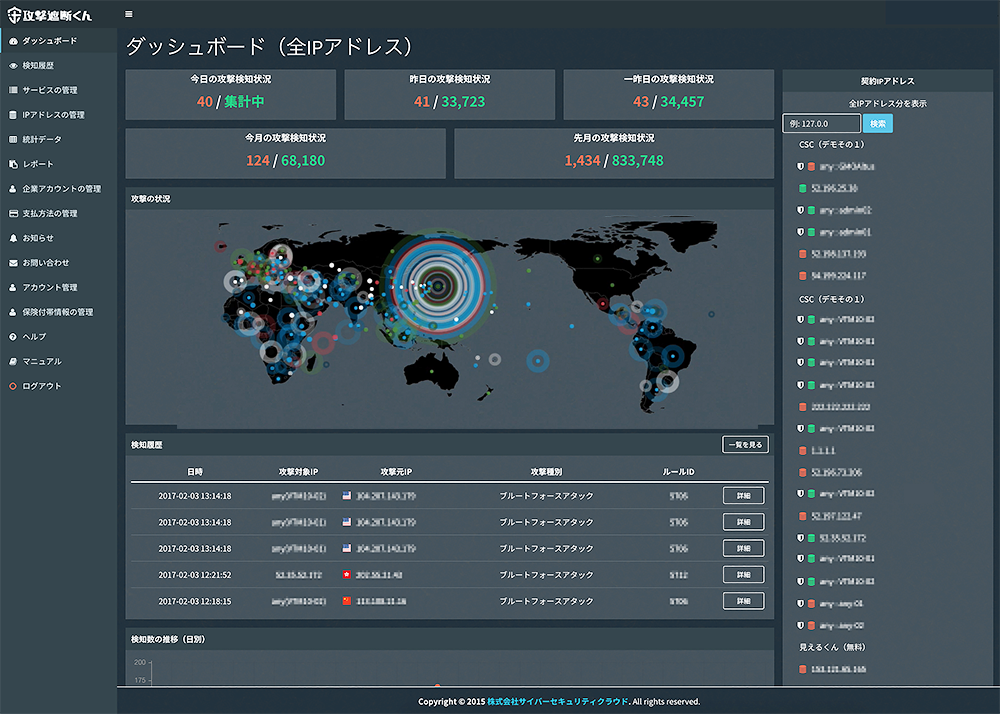

クラウド型WAFでのセキュリティ対策

イニシャルコスト、運用コストを抑えることができ、簡単にWebサイトのセキュリティ対策が出来るクラウド型WAFは、企業にとって有効なセキュリティ対策の1つです。

クラウド型WAF「攻撃遮断くん」は、最新の攻撃パターンにも自動的に対応していくため、セキュリティパッチをすぐに適用できない状況や、定期的に脆弱性診断が出来ない状況でも、セキュアな環境を保てます。ぜひこの機会にWebセキュリティ対策を見直し、WAFの導入を検討してみてください。

「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

(2017/6/2 執筆、2020/3/8修正・加筆)

この記事と一緒に読まれています

-

2020.03.13

用語集

-

2020.03.07

用語集

-

2020.02.27

セキュリティ対策

-

クラウド型WAFとアプライアンス(オンプレ)型WAF タイプ毎の違い

2020.03.09

セキュリティ対策

-

2019.09.10

セキュリティ対策