サイバー攻撃用語

ソフトウェアの開発元のWebサイトで「ゼロデイ攻撃が発生しています。注意をしてください」と言ったようなアナウンスを見たことはありませんか?

「ゼロデイ攻撃」はシステムの設計ミスや不具合といった脆弱性を突く攻撃を指します。今回はそのゼロデイ攻撃について解説していきます。

目次

ゼロデイ攻撃とは

ゼロデイ攻撃とは、ソフトウェアに存在する脆弱性を修正するためのセキュリティ更新プログラムが提供されるまでの日数が0日、つまり提供される前に、脆弱性を悪用する攻撃のことを指します。

ゼロデイ攻撃を受けると、ID・パスワードなどの情報搾取、不正アクセス、なりすまし、DOS攻撃など、様々な被害を受ける可能性があります。

ソフトウェアの脆弱性が公には周知されておらず、セキュリティ更新プログラムが提供される前に攻撃が行われたり、攻撃者がウィルスソフトで検知されないことを確認したマルウェア(未知のマルウェア)を作ることもあり、ゼロデイ攻撃は万全な対策が難しいという特徴があります。

パソコンにインストールしたアプリケーションの脆弱性がある場合、ウイルス対策ソフトをインストールしているから大丈夫、と安心はできません。

なぜなら、ウイルス対策ソフトのウイルスパターンは既知のものに対してのみ有効であって、ゼロデイ攻撃には直接的な効果を発揮できないからです。

では、どのように対策すればよいのでしょうか。

ゼロデイ攻撃対策とは

・ソフトウェアの自動更新機能を有効にして、なるべく早めに修正プログラムを入手できるようにする。このことで、ゼロデイ後に影響を受けることがないようにする。

・最新の情報を入手して、なるべく早めに対処できるようにする。このことで、ゼロデイ後に影響を受けるリスクを軽減する

・ネットワーク経由での攻撃を避けるため、IPSやIDS、WAFを導入する。

以下のようなサイトで、ゼロデイ攻撃に対する資料を公開しています。

■「マイクロソフト セキュリティ アドバイザリ」

https://technet.microsoft.com/ja-jp/security/advisories

■IPA(情報処理推進機構)は、様々な方法で情報発信しています。利用しやすい方法でセキュリティ対策情報を入手できます。

https://www.ipa.go.jp/security/announce/alert.html

■JVN(Japan Vulnerability Notes)はソフトウェアなどの脆弱性関連情報とその対策情報を提供している脆弱性対策情報ポータルサイトです。

http://jvn.jp/

■CVE(Japan Vulnerability Notes)

http://jvn.jp/

ソフトウェアの脆弱性を対象として、米国政府の支援を受けた非営利団体のMITRE社が提供している脆弱性情報データベースです。

これらのサイトが発信する最新情報をキャッチして、ソフトウェアのアップデートを徹底し、脆弱性を突かれたときに攻撃を防御できるように対策を検討しておくことが重要です。

ゼロデイ攻撃の例

Adobe Flash Playerの脆弱性によるゼロデイ攻撃

Adobe Flash PlayerはFlashプログラムを再生するためのプラグインです。

Flashプラグインは広く普及していることから、攻撃者の標的となっており、さまざまなゼロデイ攻撃が発生しています。

しかも、Adobe Flash Playerの脆弱性は、攻撃者が攻撃用に利用するための脆弱性攻撃ツール、いわゆるエクスプロイトキットを利用して攻撃が実行されることが多い脆弱性です。

開発元はその度にセキュリティパッチを提供していますが、さらに新たなゼロデイ攻撃が発生するといったイタチごっこのような状態です。

攻撃の内容例としては、マルウェアを感染させるものやランサムウェア感染へ誘導するものがあります。

Internet Explorerの脆弱性によるゼロデイ攻撃

Internet Explorerは多くのセキュリティパッチが提供されていますが、この中のいくつかはゼロデイ攻撃が確認された後に提供されたものもあります。

例えば、脆弱性を突く罠が仕掛けられたWebサイトにアクセスするだけでウイルス感染するというものや、オンライン銀行詐欺ツールを感染させるといったものがありました。

「SCADA(産業制御システム)」を狙ったサイバー攻撃「Sandworm」

2014年にWindows OSに存在したゼロデイ脆弱性を狙った攻撃です。「Sandworm Team」と呼ばれるロシアのサイバー攻撃集団によって行われました。「北太平洋条約機構(NATO)」に関連した標的型の攻撃と言われています。ウクライナやポーランドのSCADAなどが標的となりました。

このように周知されていない脆弱性を利用したゼロデイ攻撃は多く存在しています。

万が一のことに備え、利用しているソフトウェアやOS、ウイルス対策ソフトは常に最新のものにしておく必要があります。

自身で積極的に取り組み、リスクの軽減を行いましょう。

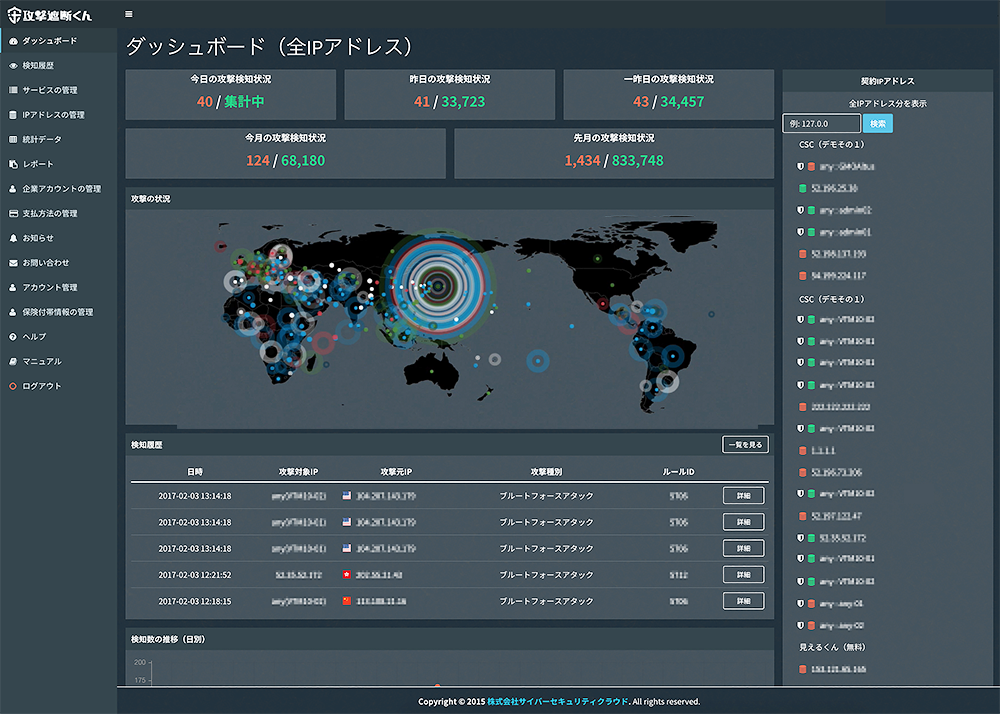

クラウド型WAFでのセキュリティ対策

イニシャルコスト、運用コストを抑えることができ、簡単にWebサイトのセキュリティ対策が出来るクラウド型WAFは、企業にとって有効なセキュリティ対策の1つです。

クラウド型WAF「攻撃遮断くん」は、最新の攻撃パターンにも自動的に対応していくため、セキュリティパッチをすぐに適用できない状況や、定期的に脆弱性診断が出来ない状況でも、セキュアな環境を保てます。ぜひこの機会にWebセキュリティ対策を見直し、WAFの導入を検討してみてください。

「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

(2017/9/21執筆、2019/9/18修正・加筆)

この記事と一緒に読まれています

-

2020.01.23

用語集

-

【注意喚起】Apache Struts2の脆弱性発覚!即時の対応を!

2017.09.12

セキュリティ対策

-

ソフトウェアやOSの弱点対策は万全?セキュリティホールについて知ろう!

2020.01.11

セキュリティ対策

-

2019.09.03

用語集

-

2019.06.06

セキュリティ対策

-

2019.09.24

セキュリティ対策