こんにちは。

セキュリティエンジニアの大平です。

今回はセキュリティスキャナのnmap(Network Mapper)を紹介します。

nmapは主にポートスキャンのために使われるツールです。

Macにインストールして実際に動かしてみます。

Homebrewからインストールします。

$ brew install nmap

これだけでインストール完了です。

インストールも簡単ですが、使い方も非常に簡単です。

次にローカルホストをポートスキャンしてみます。

nmapコマンドは、基本的にnmap 対象ホスト(ホスト名orIPアドレス)で実行します。

$ nmap localhost

Starting Nmap 7.12 ( https://nmap.org ) at 2016-07-26 10:26 JST

Nmap scan report for localhost (127.0.0.1)

Host is up (0.00039s latency).

Other addresses for localhost (not scanned): ::1

Not shown: xxx closed ports, xx filtered ports

PORT STATE SERVICE

xxx/tcp open xxx

xxx/tcp open xxx

xxx/tcp open xxx

Nmap done: 1 IP address (1 host up) scanned in 5.00 seconds

nmapコマンドを実行すると上のような結果になります。

netstatなどよりも比較的読みやすいのではないかと思います。

また、複数ホスト指定も可能です。そのままnmap 対象ホスト1 対象ホスト2…と続けて記述するだけです。

スキャンするプロトコルを明示的に指定することもできます。

-sTオプションでTCPを指定します。

nmap -sT 対象ホスト(ホスト名 or IPアドレス)

-pオプションでポートを指定します。

nmap -sT -p ポート番号 対象ホスト(ホスト名 or IPアドレス)

また、UDPの場合は-sUオプションです。

OSの種類を調べたい場合、-Oオプションか-Aオプションがあります。

nmapは使い方も簡単なので、ちょっとポートを調べたい、というときに便利ではないかと思います。

次回以降はセキュリティツールは少しお休みして、HTTPの詳細について連載し、

その後にHTTPを利用した入力系の攻撃について書いていく予定です。

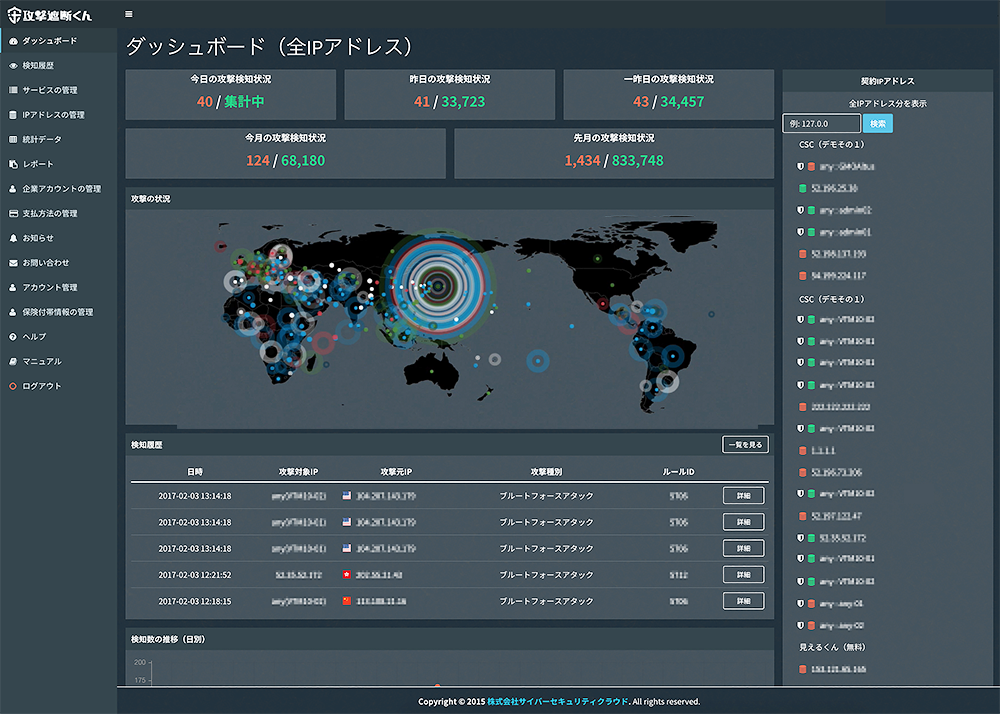

CyberSecurityTIMESを運営している弊社サイバーセキュリティクラウドでは、Webセキュリティ対策のソフトウェア「攻撃遮断くん」を提供しております。専門家によるサポートも充実しております。お気軽にお問合せください。

「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

https://www.shadan-kun.com/

この記事と一緒に読まれています

-

“Docker”を使ってみよう〜Ruby on Rails編〜

2016.12.01

セキュリティ対策

-

2016.10.27

セキュリティ対策

-

Dockerで実践〜Macに”Metasploit”をインストールしてみよう!〜

2017.01.19

セキュリティ対策

-

コンテナ型仮想化ソフトウェア ”Docker” を使ってみよう〜ローカル適用編〜

2016.09.29

セキュリティ対策

-

Apacheモジュール mod_dumpost をご紹介します!

2016.06.21

セキュリティ対策

-

2016.05.19

セキュリティ対策