セキュリティ対策は企業において、最重要課題に挙げるべき事項です。

昨今ではサイバー攻撃が急増し、被害に遭う企業も増加傾向にあります。

一番怖いのは、「対策したつもり」になっていることです。

こちらはかなりの企業が該当するのではないかと思われます。

特に、様々なシステムが複雑に絡み合うことの多い大企業・関連会社は要注意です。

なぜ、そうした「対策したつもり」という考えに陥るのでしょうか。

実施の被害事例と弊社での商談内容の事例も交えてご紹介いたします。

目次

情報の引き継ぎができていない

・サイト管理者が退職。引き継ぎは一応行ったが、細かい仕様までは引き継ぎが出来ていない状態。

・サイト製作会社から情報を引き継ぐことができず、保守運用会社は不明点がありつつもサイトを運営している状況。

上記のようなシチュエーションはどこの企業でも起こりうる話ですね。

特にサイト管理者の退職時に伴う引き継ぎ作業では、細かい運用ルールの抜けが発生することが考えられます。

新任の方が実際に運用してわからないことがあるけど、社内で運用ルールを知っている人がいない…というのは避けたいですね。

「今のところ問題なく運営できているし、セキュリティ対策しているかよくわからないけど、何も起きていないから大丈夫だろう」という考えは非常に危険です。

こういう状況を生み出さない為にも誰が引き継いでもスムーズに業務が遂行できるように、社内用のマニュアルを作成したり、複数の人間で運用管理を行うなど、一人だけが情報を持たないように工夫することも必要です。

参考URL:分かりやすい業務引継書を効率よく作成するための3つの方法

上記のURLなども参考にして、誰もが見てもわかる引き継ぎ資料・共有資料を作成してみてはいかがでしょうか。

脆弱性の部分だけ改修

某大手化粧品会社の子会社が情報流出事件を起こしてしまい話題になりましたが、情報流出の原因のひとつに脆弱性診断は定期的に行っていたけれども、発見された部分の改修を行うだけでシステムの総点検はしていないことが明らかになりました。

その結果、SSIの脆弱性が残ってしまい今回の不正アクセスにつながったそうです。

コスト面や修正・開発期間などを考慮して、脆弱性の部分だけ何とかすれば良い!と考えている企業は多いのではないでしょうか。

そこの部分だけ改修すれば安心というわけではなく、定期的に脆弱性診断を行っているのであれば、しっかりと全体の改修も行うタイミングが必要です。

セキュリティは軽視されがちですが、その軽視した結果、多くのものを失う結果になります。

こういった対策は「脆弱性の部分だけ直せば良い!」と思わず、定期的に全体の改修も視野に入れておきましょう。

ファイアウォールだけの対策で「他も対策している」と勘違い

情報の共有の部分にも繋がりますが、ファイアウォールの設定を行っているのでそれ以外のセキュリティ対策もしっかり行っている!

この考えはかなり危険で、実際には何も対策できていなかったという企業も見受けられます。

この事例は、弊社の商談でも実際にありました。

セキュリティ担当の方は「WAFまでしっかりと対策しています」と仰っていたのですが、実際に一緒に確認してみるとWAFの対策が出来ていないことが発覚しました。

すぐに会社全体でWAF対策が行われているか大至急確認することになったそうです。

弊社の営業が「本当に対策取れていますか?」と言わなければ、そのままWAF対策していないまま「やっているつもり」になっていて最悪の事態を招いていたかもしれません。

「ちゃんとセキュリティ対策している」という考えは「何を根拠にそう考えているのか」と一度原点に戻って考えたり、調べてみるのも大切です。

そこでセキュリティ対策に抜けがある場合は、至急対策するように会社全体に呼びかけましょう。

サイト管理部門が不明確

こちらは部署などが明確にない中小企業によくありがちな内容かもしれません。

サイトの管理部門はマーケ部門が行うのかシステム担当が行うのか…でも実際に運営している人は別の部門の人で、誰がちゃんと管理するのかわからない…。

こういった状況は結構見受けられるのではないかな?と思います。

「自分の部署ではない。どこかの部署がやっていると思う」という認識のまま運営するのはかなり危険です。

その曖昧な認識のまま「あの人がやってくれている」「あの部署で管理している」でサイトを運営していると、セキュリティ対策にも抜けが発生します。

脆弱性が見つかっても、ちゃんと共有できていなかったり、改修ができていなかったり、すでに改修ができていると思っていたり…様々な認識齟齬のリスクが待っていますね。

ここは会社全体でどこの部門が管轄するのかをはっきりさせておきましょう。

決めた後はその部門に全部任せるのではなく、サイト運用にかかわる部署の人たちが全員情報共有できるようにルール作りをしておけば安心ですね。

まとめ

「セキュリティ対策はもうやっているはず」「他の部署や保守会社がちゃんとセキュリティ対策を行っているはず」という考えは危険と認識して、改めてセキュリティ対策の状況を見直してみましょう。

見落としていた部分が新たに発見されるかもしれません。

社内共有はとても基礎的なことですが、日常の業務に追われるとなかなか出来ないことも多いです。

この機会に一度社内全体を見つめなおしても良いかもしれないですね。

おすすめのWebセキュリティ対策

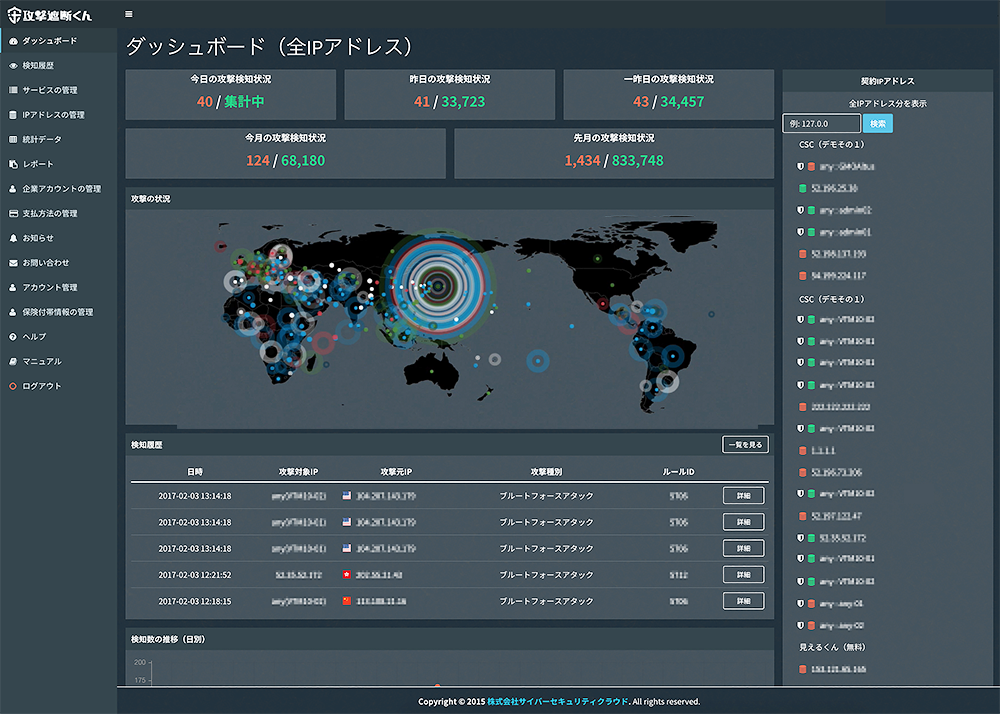

Webセキュリティ対策としておススメなのが「WAF」の導入です。

WAFには色々なものがありますが、その中でもクラウド型WAFであれば、コストや手間も少なくセキュリティ対策することができます。

クラウド型のWAFは導入ハードルが極めて低いので、これからWebセキュリティ対策を行う企業様には有力な選択肢となります。WAFを選定する時には、サポート体制や導入実績なども重視して、自社に最適なものを選びましょう。

クラウド型WAF「攻撃遮断くん」は、最新の攻撃パターンにも自動的に対応していくため、セキュリティパッチをすぐに適用できない状況や、定期的に脆弱性診断が出来ない状況でも、セキュアな環境を保てます。

ぜひこの機会にWebセキュリティ対策を見直し、WAFの導入を検討してみてください。

「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

https://www.shadan-kun.com/

(2018/2/7 執筆、2019/5/7修正・加筆)

この記事と一緒に読まれています

-

Webアプリケーションのセキュリティ対策を行うべき5つの理由

2020.03.29

セキュリティ対策

-

2020.01.30

セキュリティ対策

-

2019.12.17

セキュリティ対策

-

2020.02.15

セキュリティ対策