セキュリティ用語

皆さんは『デジタルフォレンジック』という言葉をご存知でしょうか?

今までご紹介したセキュリティ関連の用語の中でもあまり聞きなれない部類に入るかもしれません。

デジタルフォレンジックとは簡単にいうと『デジタル鑑識』です。

今回はあまり世間には知られていないデジタルフォレンジックについて解説していきます。

目次

-

デジタルフォレンジックとはどのようなものか

-

デジタルフォレンジックの種類

-

デジタルデータの取り扱いには要注意!

-

どのようなデータが必要とされるのか

-

デジタルフォレンジックの課題とは

-

おススメのWebセキュリティ対策

デジタルフォレンジックとはどのようなものか

フォレンジックはforensics(フォレンジクス)が語源の言葉です。

「法医学的な、法医学の、法医の、科学捜査の」という意味を持つ言葉です。

この言葉が意味するように、デジタルフォレンジックとは、デジタルデータを法廷に提出する証拠物とするためのデータ取得(=保全)、調査、解析、文書化・報告に関する技術およびその手続きのことをいいます。

主に情報漏えいや不正アクセスといったコンピュータに関連する犯罪が起きたときに利用されます。

デジタルフォレンジックとはデジタルデータを対象とした調査解析全般を指し、対象となるデバイスによって呼称が異なります。

代表的な3つのフォレンジックについて紹介しましょう。

デジタルフォレンジックの種類

①コンピュータフォレンジック

コンピュータ上に記録された情報を解析する技術です。そのコンピュータでどのような操作が行われたか、犯罪に関わっていたかを証明します。

場合によっては隠蔽のためにハードディクスの情報が削除されていることもあり、その場合は特殊な技術を用いて復元します。大抵は復元可能なため、非常に高い精度での調査することが可能です。

②モバイルデバイスフォレンジック

スマートフォンなど、モバイルデバイス上のデジタルデータの調査解析をします。

コンピュータフォレンジックと同じように、犯罪に悪用された電子機器を解析し、証拠を保全する技術です。通話履歴・アクセスログ・アプリケーションの使用履歴といったありとあらゆる情報を集め、操作に役立てます。

モバイルデバイスフォレンジックもコンピュータフォレンジックと同じくデータの復元が可能なため、万が一データが削除されていた場合も調査を続けることができます。

③ネットワークフォレンジック

ネットワーク上に流れるパケットの情報を解析します。取得したパケットがどのネットワーク機器を通ったかという経路までわかります。

例えば、不正アクセス、機密情報漏えいに対する調査において、挙動の怪しい端末を特定するために利用します。

また、ネットワークフォレンジックの領域では、情報漏えいといった事件が起こったときに即時に情報を探るための専用サーバも存在しています。情報を蓄積することでいつでも情報を解析・調査できます。

このように、調査の目的や対象によって異なるフォレンジックを行うことで事件の解決に繋げられます。

デジタルデータの取り扱いには要注意!

デジタルフォレンジックに関連するサービスや製品は様々ありますが、それより前に最も重要視されるのは、証拠物の保全です。

デジタルフォレンジックを完遂させるためにもデジタルデータの取り扱いには注意が必要です。知識の浅い人が証拠物の保全を担当すると、思いもよらぬトラブルによって正しい保全が行われないこともあり得ます。

デジタルデータはちょっとしたことミスで情報が書き換わるのです。

例えば、

・保全すべきファイルにアクセスしてしまい、アクセス日付が更新される。

・証拠保全タイミングでセキュリティパッチなど修正プログラムを適用したため、様々なファイルの更新日時、内容が更新されてしまう。

・証拠に必要なログに対する保全の認識不足によってログが保持期間を過ぎて新しいデータで上書きされる。

・揮発性のメモリに保存されている情報が、メモリが搭載された電源OFF・再起動により消滅

こういったミスがあると、証拠不十分となってしまう恐れがあります。

したがって、インシデント発生時にやるべきこと、やってはいけないことといった、初動手順を事前に知っておくことが有効です。

次に、デジタルフォレンジックにおいてどのようなデータが必要とされるのかみていきましょう。

どのようなデータが必要とされるのか

代表例として、以下のような情報を含む物が必要とされます。

・削除されたファイル

・外部媒体の接続履歴

・インターネットの閲覧履歴

・情報の窃取や攻撃に使用された不正プログラム

・攻撃日時

・通信先(攻撃者の指令を発行するサーバのIPアドレス等)

具体例としては、ファイルサーバであれば、ファイル・フォルダ毎にアクセス者・日時、ファイル作成・更新・削除の履歴を取得可能です。

プロキシサーバであれば、アクセスログからインターネットの閲覧履歴を取得、ネットワークパケットキャプチャを取得できれば、各種機器へのアクセス状況、日時といった情報を取得することができます。

これらの情報が保全されるためには、少なくともこれら情報を含むログを改ざんされない場所に保管しておく必要があるでしょう。

デジタルフォレンジックの課題とは

デジタルフォレンジックが対象とする不正行為としては、情報窃取を目的とした不正プログラムよるサイバー攻撃、内部の人間による機密情報持ち出し、といったことが考えられます。

これらの不正行為に対して証拠保全するためには、日常からこれらの証拠が含まれる可能性のあるデータを取得・保管できるようにしておくことが必要です。

また、調査を依頼する場合は信頼性のある専門の企業や技術者を選びましょう。

今回は非常にマイナーな技術、デジタルフォレンジックについて紹介しました。

デジタルフォレンジックは世の中のITの普及・浸透によってITだけに限定した調査方法ではなくなってきています。これからも広く活用される技術になっていくかもしれません。

デジタルフォレンジックについて覚えておくことで、万が一の時素早い事件解決に役立てましょう。

おススメのWebセキュリティ対策

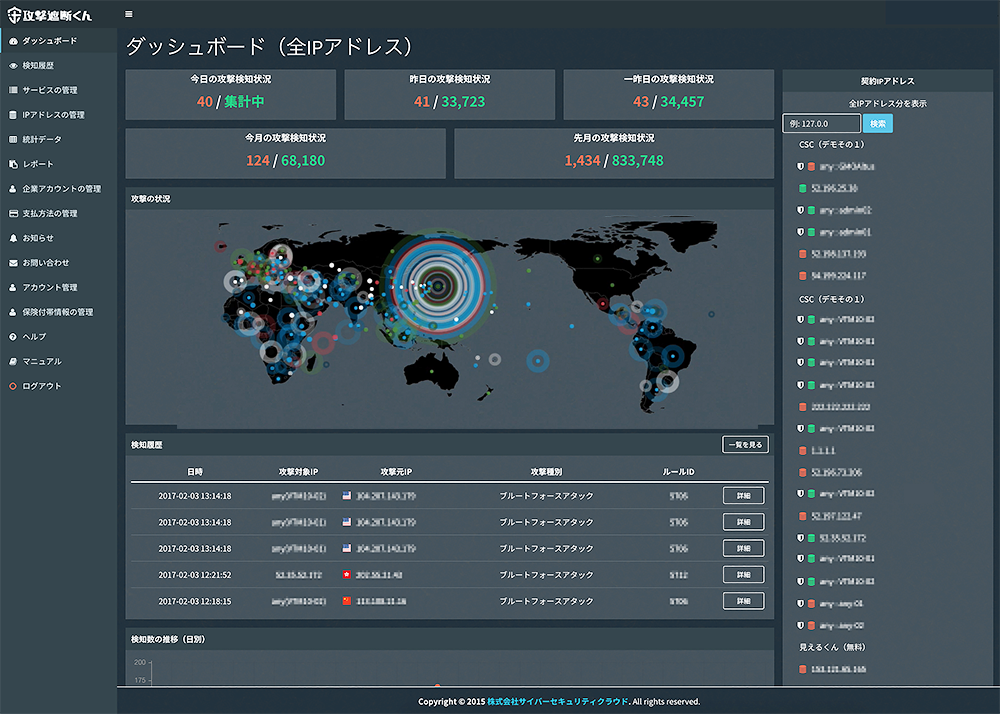

世界的にもサイバーセキュリティの重要性がますます高まる中で、近年は外部からのサイバー攻撃による事故が増加しています。

特にWebサイトへの不正アクセスによる情報漏えい被害が拡大していることから、「Webセキュリティ」の重要性が高まっています。イニシャルコスト、運用コストを抑えることができ、簡単にWebサイトのセキュリティ対策が出来るクラウド型WAFは、企業にとって有効なセキュリティ対策の1つです。

クラウド型WAF「攻撃遮断くん」は、最新の攻撃パターンにも自動的に対応していくため、セキュリティパッチをすぐに適用できない状況や、定期的に脆弱性診断が出来ない状況でも、セキュアな環境を保てます。ぜひこの機会にWebセキュリティ対策を見直し、WAFの導入を検討してみてください。

「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

https://www.shadan-kun.com/

(2017/7/27 執筆、2020/1/10修正・加筆)

この記事と一緒に読まれています

-

2020.03.13

用語集

-

2020.03.07

用語集

-

2020.03.08

用語集

-

2019.11.22

用語集

-

2020.02.23

用語集