2017年2月、国立研究開発法人・情報通信研究機構は、気になる事例についてレポートを発表しました。2016年の一年間で日本国内に向けられたサイバー攻撃関連の通信件数が、2015年約545億の2倍以上の約1281億件にまでなってしまいました。2013年は128億件、2014年は約256億件であることから、毎年2倍以上のペースで日本へ向けたサイバー攻撃が増加していることがわかります。更に2018年2月に発表された情報では、1504億件と上昇は留まりません。

このようなサイバー攻撃は「インターネットバンキングやクレジットカード情報の不正利用」や「Webサービスからの個人情報の窃取」など、私たちの身近な脅威です。2015年、当時大きな事件として取り上げられた日本年金機構の年金情報管理システムサーバからの個人情報流出事件では、およそ125万件の個人情報が流出したとされています。大規模な被害を及ぼしたこの事件は、年金情報管理システムサーバへの「不正アクセス」が原因とされています。

不正アクセスとはどのように行われ、情報が盗み出されてしまうのでしょうか?

今回は個人・企業の脅威である「不正アクセス」についてご紹介します。

目次

-

不正アクセスとはどのようなものか

-

過去5年間の不正アクセス件数

-

不正アクセス後の被害の中で一番多いのはインターネットバンキングでの不正送金

-

代表的な不正アクセスの手口を紹介

-

不正アクセスの被害事例

-

WAF導入で不正アクセスの被害を未然に防ぐ

-

まとめ

不正アクセスとはどのようなものか

不正アクセスとは、通常はアクセス出来ない者が不正な方法で取得したアクセス権をもとに、サーバや情報システムの内部へ侵入する行為です。最近では別のサイバー事件で盗みだされたIDやパスワードを使って、オンラインサービスを悪用されることも不正アクセスとして認知されています。

不正アクセスで起きる被害は「個人情報漏えい」に留まりません。「ホームページの改ざん」や「基幹システム破壊によるサービスの停止」、「パソコンの遠隔操作・IP設定の悪用によるサイバー攻撃の踏み台」といった被害が多く報告されています。

このような被害をもたらす不正アクセスはインターネット上でWebサービスを提供する全ての個人・組織の脅威となります。とりわけ企業への影響は大きく、株価下落やブランドイメージの低下、利益損失など経営に直結する被害がでることもあります。不正アクセスを受けるということで、社会的な信用にも悪影響があります。企業はwebセキュリティ対策に余念がありません。

過去5年間の不正アクセス件数

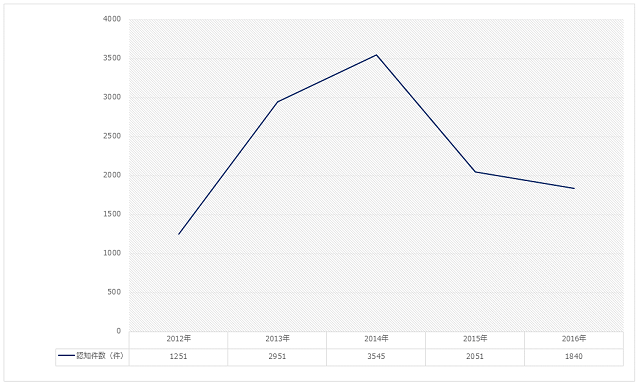

国家公安委員会、総務省及び経済産業省が発表した「アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」によると、不正アクセス件数は2014年まで右肩上がりで増加し、それ以降は減少しています。2016年は約1800件の件数が確認されており、これは1ヶ月平均150件の不正アクセスが確認されていることになります。2017年になると更に減少が確認されており、約1200件となっています。1ヶ月平均100件と数字的にみると、不正アクセスに対する取り締まりは効果があると考えられます。

過去5年の不正アクセス行為の認知件数の推移

不正アクセス後の被害の中で一番多いのはインターネットバンキングでの不正送金

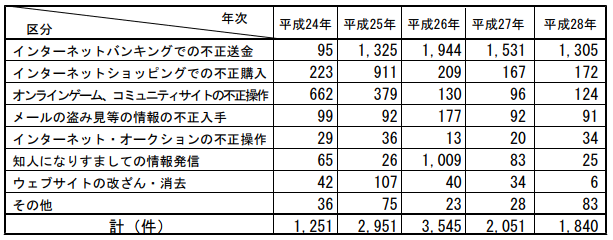

不正アクセスが行われた後の被害の中で一番多いのがインターネットバンキングでの不正送金です。

2016年(平成28年)における被害の約70%は、インターネットバンキングでの被害が占めています。

その他にも、インターネットショッピングでの不正送金やインターネット・オークションの不正操作など、不正アクセスは私たちの大きな脅威となることがわかります。

顧客の情報を預かる企業はIDやパスワードを含む個人情報漏えいを、いかに防ぐかが重要課題となっているといえるでしょう。

過去5年の不正アクセス後の行為別認知件数

代表的な不正アクセスの手口

それではどのような手口で不正アクセスが行なわれるのか、代表的な手口をご紹介します。

ブルートフォースアタック(総当たり攻撃)

ログインできるまで様々なID・パスワードの組み合わせで、会員サイト/サービスや管理者アカウントへ不正侵入を試みる攻撃です。

ツールを使用すれば誰でも行うことが出来、驚くことにこのようなツールは一般的に普及しているのです。

SQLインジェクション

以前にブログでご紹介していますが、SQLインジェクションはWebサイトの代表的な脆弱性の一つです。

SQLインジェクション攻撃とはこの脆弱性を悪用したもので、Webサイトの背後にあるデータベースへアプリケーションが想定しないSQL文を送り込み実行させるものです。攻撃者によりデータベースを不正に操作されると、重要情報の漏えいやWebサイトが改ざんされる被害がでます。

クロスサイトスクリプティング

問い合わせフォームや商品購入ページなどの動的Webページを生成するWebサイトの脆弱性を突いた攻撃で、Webサイト上に管理者が意図しない悪意のあるスクリプトを組み込む攻撃です。

クロスサイトスクリプティングが行なわれると、Webサイト閲覧者にはフィッシング詐欺のための偽のWebページが表示され個人情報が盗まれてしまう、といった被害がでます。

不正アクセスの被害事例

「Apache Struts2」脆弱性を悪用した攻撃による不正アクセス

2017年3月10日、GMOペイメントゲートウェイ株式会社が運用受託しているクレジットカード支払いサイトにて、「Apache Struts2」の脆弱性を突かれたことでクレジットカード情報を含む個人情報が流出する被害がありました。

被害を受けたのは、東京都の「都税クレジットカードお支払サイト」と住宅金融支援機構の「団体信用生命保険特約制度における特約料のクレジットカード支払いサイト」の2サイトで、「都税クレジットカードお支払サイト」は約67万件、「団体信用生命保険特約制度における特約料のクレジットカード支払いサイト」は約4万件の個人情報が流出しました。

「Apache Struts2」脆弱性を悪用した攻撃による被害はGMOペイメントゲートウェイ株式会社だけでなく、日本郵便、JINS通販サイトでも大規模な個人情報漏えいが確認されています。

マネースクウェア・ジャパン、顧客情報約11万件の流出

外国為替取引サービスを提供する株式会社マネースクエア・ジャパンでは、2017年7月に不正アクセスを検知、その後の調査で、2016年にも約11万件と大量の情報漏えいがあったことを公表しました。

メールアドレスや電話番号、生年月日などの個人情報のほか、一部の銀行口座情報やバーチャル口座情報も流出しています。

WAF導入で不正アクセスの被害を未然に防ぐ

不正アクセスを未然に防ぐ方法としてWAFがあります。

ファイアウォールやIPSなど、これまでにもセキュリティ効果があるといわれる機能やサービスは少なくありません。しかし最近問題となっている不正アクセスやなりすまし、webアプリケーションのセキュリティには効果が薄いことも確認されていました。

WAFはWebアプリケーションの脆弱性を悪用する攻撃からWebサイトを保護します。ご紹介した不正アクセスの代表的な攻撃を未然に防ぐことができるWebセキュリティサービスです。

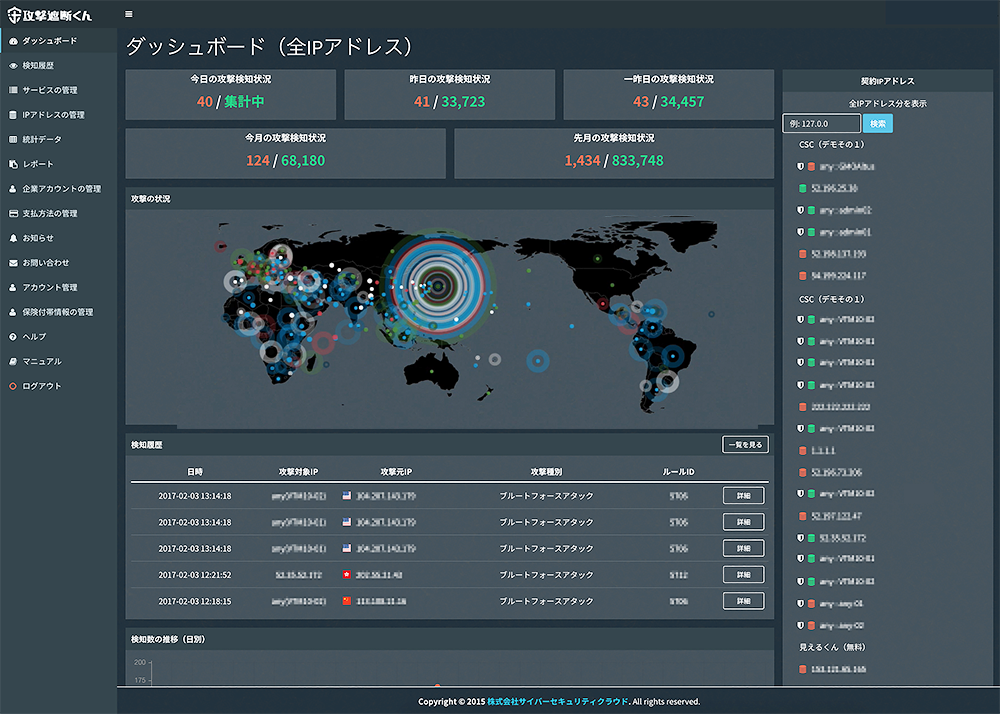

クラウド型WAF「攻撃遮断くん」で不正アクセス対策

クラウド型WAF「攻撃遮断くん」は、24時間365日管理者不要で不正アクセスを防ぐことができます。

最新の攻撃にも自動で対応、導入作業も簡単であるため、面倒な作業は一切不要で導入可能です。

月額1万円で1サイトを保護するプランから、1サーバ、1サービス、1グループ企業全体を保護するプランに至るまで、対策するWebサイトの規模に合わせてサービスプランを選ぶことができます。

WAFは以前であれば、高額な機器設備や人件費が必要であり、コストが高いものとして知られていました。クラウド型という自動でセキュリティ対策を行うサービスにより、大幅なコストダウンが可能となりました。それで利用者にとってもコストパフォーマンスの良いサービスが利用できるようになりました。

まとめ

CV紹介したように不正アクセスは大きな脅威です。企業にとっては、経営に直結する被害が出るため、Webセキュリティ対策は急務な状況となっています。

「攻撃遮断くん」は最短翌営業日から導入可能です。Webサイトセキュリティ対策をされていない場合、対策を検討している場合、不正アクセスをすぐに防ぎたいなどは、ぜひ攻撃遮断くんをご検討ください。

クラウド型WAF「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

(2017/8/25 執筆、2019/9/18修正・加筆)

この記事と一緒に読まれています

-

2020.02.14

セキュリティ対策

-

2019.09.11

セキュリティ対策

-

HTTPヘッダインジェクションとOSコマンドインジェクションの違いと対策方法を徹底解説!

2020.01.06

セキュリティ対策

-

2019.09.17

セキュリティ対策

-

2019.09.10

セキュリティ対策