サーバはWebサイトを運営する上で、必要となってきます。

サーバを利用する際に、セキュリティ対策を行うことは必須事項です。

なぜなら、サーバを外部へ公開すると瞬く間に攻撃を受けてしまうからです。

誰にも情報を教えていないから、大丈夫。などと油断してはいけません。

攻撃者たちはありとあらゆるルートを使って攻撃を仕掛けてきます。

最悪の事態を迎えないためにも、外部へ公開する前にセキュリティ対策を行いましょう。

目次

サーバの基本的なセキュリティ対策

①セキュリティパッチの適用

セキュリティホールは、公開Webサーバを構成するOS、Webサーバ、Webアプリケーションなど全ての構成要素の中に存在する可能性があります。攻撃者は攻撃する際に、インターネットに公開されたWebサーバに存在する脆弱性を突いてくると考えられます。したがって公開Webサーバにセキュリティホールを残しておくことは非常に危険です。

攻撃者に攻撃をさせるスキを与えないためにも、セキュリティホールを修正するセキュリティパッチの適用は必須事項と言えます。

公開Webサーバーの管理者は、公開Webサーバーの構成要素全ての脆弱性に関する情報を常日頃から収集しておくことが重要です。

セキュリティホールの情報を収集・公開しているサイトを定期的に確認しましょう。

情報処理推進機構(IPA) https://www.ipa.go.jp/index.html

JPCERT/コーディネーションセンター https://www.jpcert.or.jp/

セキュリティホールが発見され、セキュリティパッチが公開された場合は、どういった内容のものなのかの速やかにセキュリティパッチを入手し、テストを行った上で適用します。

②不要なサービスの停止、アプリケーションの削除

不要なサービスがある場合は、停止・削除を行いましょう。

不要なサービスは管理者の意識から外れることが多い傾向にあり、脆弱性が放置されやすくなります。

さらに、サービスを提供しているポート以外に対する要求に対し応答を返さないように、サーバに置いてフィルタリングすることが望ましいです。

③管理者権限のアカウントの変更

管理者権限のアカウントは、サーバーに対してすべての操作を行うことができる権限を持ちます。

デフォルトの設定では、管理者権限のユーザーIDはWindows系OSではAdministrator、UNIX系OSではrootとなっています。

これらはサーバに関して知識があれば誰でも知っていることであり、このアカウント名をそのままにしておくことで攻撃者に利用されてしまいます。

パスワードクラックツールなどによるパスワード推測攻撃で、意図も簡単に突破されてしまうでしょう。

なぜなら、管理者権限のアカウントのユーザーIDがデフォルトの設定のままだと、パスワードのみを推測すればよく、攻撃が容易となるためです。

従って、管理者権限のアカウントのユーザーIDをデフォルト設定とは別のユーザーIDに変更しておきましょう。

④不要なアカウントの削除

サーバを運用する上で、使用していないアカウントを残しておくと、そのアカウントがセキュリティホールになる危険性があります。

そういった理由から、不要なアカウントは削除しておくべきです。

例えば、多くのUNIX系OSでは、インストールした状態で多数のアカウントが存在しています。必要がなければ削除しましょう。

⑤安全なパスワードの設定

安全なパスワードとは、他人に推測されにくく、パスワードクラックツールなどでも割り出しにくいパスワードのことです。

安全なパスワードには、アルファベットの大文字、小文字、数字や記号を含んでおり、名前などの個人の情報から推測されないものが望ましいです。

よりセキュリティ強度を高めるために、ワンタイムパスワードを導入することも検討すべきでしょう。

⑥パスワードに対するポリシー設定

Windows系OSの場合、パスワードに対するポリシーとして、長さや有効期間、複雑さやロックアウトの設定ができるため、ポリシーを決定し適切に設定しておくことができます。UNIX系OSの場合は、PAM(Pluggable Authentication Module)を使用することで、Windows系OSと同等の機能を実現することができます。

⑦ログの取得

Windows系OSやUNIX系OSにはログを取得する機能があります。ログ取得機能を使用することで、ローカルやネットワークを介してサーバーに対して行われた操作内容をログとして記録することができます。ログを取得する際は、以下の点にも注意が必要です。

・ログの遠隔保存

攻撃者は、攻撃者自身の不正アクセスの履歴を消すために、ログを削除する場合があります。そのため、ログの格納場所をサーバー上だけではなく、ログ専用サーバー(ログサーバー)に飛ばすようにしておくことは有効な手段です。

・正確な時刻への同期

不正アクセスなどの攻撃を受けた場合の追跡調査は、他のログと突合せすることにより行うことが多いです。従って、ログを取得しているサーバーの時刻が正確でないと、ログの前後関係が狂うため事象の把握が困難となります。そのため、ログを取得する場合は、NTPサーバーから正確な時刻を定期的に取得し同期しておく必要があります。

・ログのローテーション

ログを取得するサーバーでは、一定の大きさのログファイルを保存しておくことができます。しかし、格納できる容量を超えてしまうと、新しいログが記録されない可能性があります。ログファイルが肥大化し、結果として新しいログが取得できないことを未然に防ぐため、ログのローテーションを行う必要があります。ログのローテーションとは、一定のサイズや期間ごとにログファイル名を変更し、新しいものから一定の数だけ残して、古いものはサーバー上から消去することをいいます。なお、消去する場合は、テープ等にバックアップするなど、別のところに長期保管しておくことが望ましいです。

サーバセキュリティの物理的な対策

サーバをさらに安全なものとするために、物理的な対策も行います。

例えば、サーバマシンをサーバ管理者以外には触らせないという根本的な対策です。

サーバにアクセスできる担当者はできるだけ少なく、誰が管理をしているか各自認識できるようにしましょう。

また、一つのユーザーアカウントを管理者全員で共有することはやめましょう。

アカウント一つの場合、煩雑な管理の必要もなく便利ではありますが、複数の人が各自ログイン用の情報を持つことは漏洩のリスクが高くなる要因の一つです。

そのため、サーバを管理する人が複数いる場合は各自アカウントを生成して、安全なアカウント管理を行いましょう。

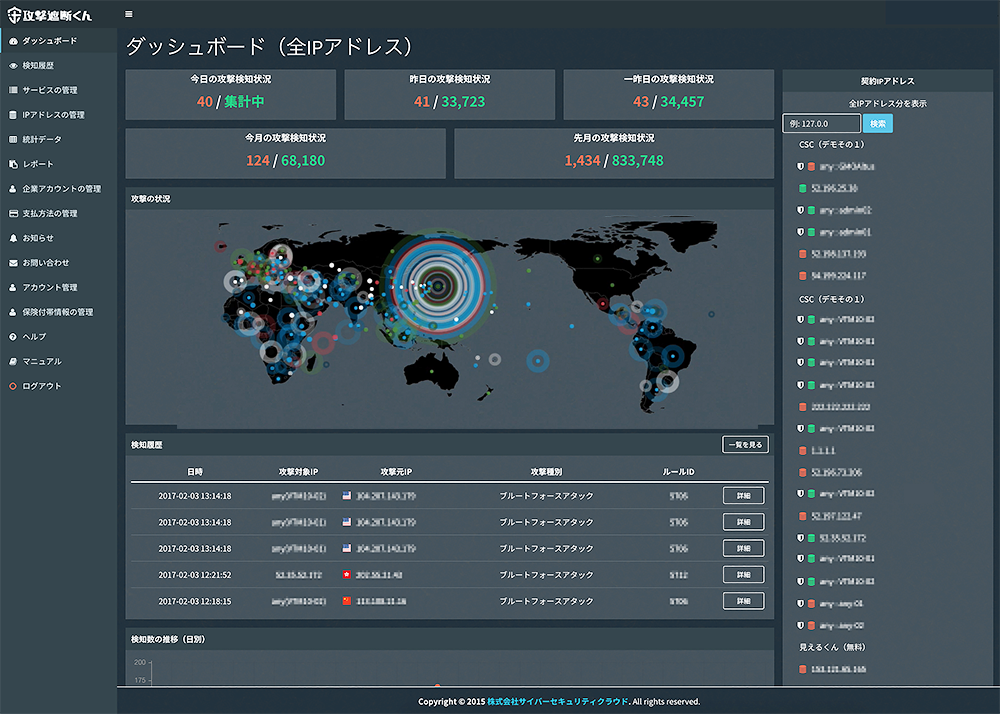

WAFでサーバのセキュリティレベルを向上する

基本的なセキュリティ対策だけでなく、さらにもう少しだけ踏み込んだセキュリティ対策を行うことでサーバ全体のセキュリティレベルが向上します。

サーバセキュリティ対策として有効なものがWAFです。WAFを導入することで、不正アクセス・サーバ情報の書き換え、情報の漏洩を防ぐことができます。

WAFにも様々な種類があり、「アプライアンス型WAF」「ソフトウェア型WAF」「クラウド型WAF」というものもあります。

アプライアンス型WAF

アプライアンス型のWAFは従来型WAFとも呼ばれ、セキュリティ対策サービスとして一般的なものでした。

アプライアンス型WAFは対象となるWebサーバの前段に設置する、オンプレミスタイプのセキュリティ製品です。

WAFの設置、設定、運用まで全て自社で行う必要があり、専門知識が必要となってきます。

一度構築されたネットワークを再構築する必要あることや、専任の担当者を必要とすることもあり、運用コストが高くなる傾向があります。

けれども、自社の環境に合わせて内部のエンジニアが設定を行うため、その設定の自由度は非常に高く細かい部分まで設定を行うことが可能です。

クラウド型WAF

最近シェアを拡大しつつある新しいタイプのWAFはクラウド型WAFと呼ばれています。

アプライアンス型WAFとは利用形態が全く異なります。

クラウド型WAFはセキュリティベンダーからサービスとしてWAFを使用する製品です。

アプライアンス型やソフトウェア型と異なり、専用機器の設置作業や、ソフトウェアのインストールの必要がありません。

システムに合わせて新しく環境を構築する必要もなく、導入も非常に早く簡単に行うことができます。

シグネチャの管理やサービスの保守は全てセキュリティベンダー側で行うため、ユーザー企業の担当者は特別な作業を必要としません。

運用に必要な人員もなく、非常に手離れが良いという利点があります。

月単位の契約であるパターンが多いため、自社サービスの必要性に応じて契約・解約を行うことができます。

けれども、セキュリティレベルはWAFを提供するセキュリティベンダーの技術力次第となってしまうため、ベンダー選定時には注意が必要です。

自社で管理をする必要がない代わりに、細かな設定ができない場合があります。

WAFの選定は自社の環境に合わせて決定する

アプライアンス型とクラウド型のどちらのWAFを利用するかは、自分たちの環境にとってどちらが一番最適か、で選ぶことが大切です。

昨今の主流はクラウド型WAFとなってきていますが、アプライアンス型でなければできないことも十分あります。

どちらが優れているか、ではなくどちらがより自社にふさわしいかで選択を行いましょう。

以上、Webサイト運営者がはじめにやるべき基本的サーバセキュリティ対策についてご紹介しました。

どんなに簡単なことでも、基本は大切です。

忘れずに対策を行いましょう。

おススメのクラウド型WAF

WAFを選定する時には、サポート体制や導入実績なども重視して、自社に最適なものを選びましょう。

クラウド型WAFも選択肢が多いですが、導入しやすいものとしておすすめするものに「攻撃遮断くん」があります。

システム変更不要のため最短翌営業日で導入でき、ユーザー側での運用は一切必要ないため低価格かつ簡単に高セキュリティを実現できます。

「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

(2018/4/12執筆、2020/3/28修正・加筆)

この記事と一緒に読まれています

-

サーバセキュリティを勉強するなら絶対に読んでおきたいサイトや記事

2019.10.04

セキュリティ対策

-

NHNテコラスが考えるWAF搭載やDDoS対策を施したセキュアなサーバーが選ばれる理由とは?

2017.11.01

特集

-

2020.02.24

セキュリティ対策

-

サイバー攻撃可視化ツールおすすめ6選!ツールを提供しているプロの目線でご紹介

2022.01.21

セキュリティ対策

-

2020.07.08

セキュリティ対策

-

2019.11.05

セキュリティ対策