サイバーセキュリティ経営ガイドラインをご存知でしょうか?ハッキングなどによるサイバー攻撃、さらにそれがもたらす情報流出といった問題がビジネスの分野で浮上しています。いまや業種を問わずITが不可欠になりつつある状況において、サはイバー攻撃に晒される危険も加速度的に増加しているのです。そんな中、このガイドラインはITを活用している大企業・中小企業に広く向けて策定されました。

この記事では、サイバーセキュリティ経営ガイドラインの概要について解説させていただきます。

目次

-

サイバーセキュリティが問われる時代における企業の姿勢

-

ネットワーク社会が抱えている問題点

-

「Check」と「Act」の両立

-

万一サイバー攻撃を受けてしまったら?

-

社会全体への被害も意識した対策を

-

サイバー攻撃を可視化・遮断する「攻撃遮断くん」

サイバーセキュリティが問われる時代における企業の姿勢

顧客データはもちろん、ビジネスにおける重要な情報や従業員の個人的なデータまでITで一元化して管理することで効率や利便性が大幅に向上したのは事実ですが、その結果サイバー攻撃を受けてしまったときのダメージも大きくなってしまったのは否めません。皮肉に言い方になりますが、サイバー攻撃を行う側にとっては「市場規模」が急速に拡大している状況になっているわけです。

ネットワーク社会が抱えている問題点

問題なのはこうしたサイバー攻撃やサイバーセキュリティの問題はイタチごっこの面があることです。攻撃に対してセキュリティを強化すれば必ずそれを突破する新たな攻撃が生まれ、さらにそれに対するセキュリティが求められるようになる…そして攻撃の手口はどんどん巧妙化しており、セキュリティにも高いレベルや積極的かつ継続的な投資が求められるようになっているのです。

サイバーセキュリティ経営ガイドラインとは?

こうした状況の中で経済産業省が企業に対するサイバー攻撃を前提とした「サイバーセキュリティ経営ガイドライン」というものを策定しています。これはサイバー攻撃に対する備えに関する内容にとどまらず、リスク管理や実際に攻撃を受けてしまったときの緊急対応について、さらに万一顧客情報の流出などで第三者に被害をもたらしてしまったときの責任問題にまで踏み込んだ内容になっています。

このサイバーセキュリティ経営ガイドラインは個人事業主を除くITを活用している大企業・中小企業に広く向けて策定されたものであり、2020年現在となってはほとんどすべての企業が無視できず、このガイドラインを意識したうえでセイバーセキュリティ環境を整えていくことが求められています。

これは同時に経営の中でサイバーセキュリティをどう位置づけるか、もっと言えばどれだけコストをかけて投資をするかという面も含めています。サイバー攻撃の手口が巧妙化すればするほどセキュリティにも高度かつ専門的なものが求められますから、プロに任せるといった選択、その際に発生するコストといった面も考慮に入れなければならないわけです。

コストをかけられないからといってしっかりとしたセキュリティを行っていないといざ攻撃を受けたときに被害が拡大してしまいますし、かといってコストをかけすぎるとその負担が経営や利益を圧迫させてしまう恐れもでてきます。このバランスをいかにとるか。経営者や現場のリーダーはガイドラインの内容を踏まえつつもそれぞれ会社・現場にもっともふさわしいセキュリティー環境を築いていく責任を負っているわけです。

「Check」と「Act」の両立

サイバーセキュリティに関しては「Check」と「Act」の両立が求められます。日ごろからセキュリティ環境の構築・維持をしっかり行いつつ、万一問題が生じた時に適切かつ迅速な対応を行う。

例えばCheckがしっかりできていてもActができていなければ万一攻撃を受けたときに後手後手にまわって被害を拡大させてしまうことになりかねませんし、さらには顧客やビジネスパートナーに被害をもたらす可能性があるにも関わらず隠蔽に走ってしまうといった問題も出てきます。

まずCheckにおいてはもはや専門の担当者・部署を設けるレベルになっていると言ってもよいでしょう。少なくとも従業員が100人を超えるレベルでITを積極的に活用している規模の会社ならば専門の担当者による対策が欠かせません。

サイバーセキュリティ経営ガイドラインではこうしたセキュリティ担当者のもとでおもに以下の4つのコンセプトを挙げています。

「リスクの把握と対応計画策定」

「保護対策(防御・検知・分析)の実施」

「緊急対応体制の整備」

「復旧体制の整備」

これらを整えつつ、自社内だけで完結させるのではなくサイバーセキュリティに取り組む情報共有団体などに参加し、サイバー攻撃に対するデータを共有・蓄積させていくことでセキュリティ環境の強化を目指していくことが理想的とされています。自分たちだけサイバー攻撃を防げればよい、では済まされない時代とも言えるでしょう。

そしてこの環境を整えるためには予算や人材の確保が欠かせません。先ほど触れたコストなども含めつつ、さらにビジネスパートナーも含めたサプライチェーンセキュリティ対策も視野に入れた環境づくりが求められます。多角化と専門化が進んだ現代ビジネスではサプライチェーンセキュリティ対策も欠かせません。自社のセキュリティはしっかりしていても同じビジネスを協力して行っているパートナーの会社がサイバー攻撃を受けることで被害を受けてしまうといったケースも出てくるからです。

万一サイバー攻撃を受けてしまったら?

イタチごっこが続いている以上、どんなに万全なセキュリティ体制を築いたつもりでいても攻撃を受ける可能性はあります。では万一攻撃を受けたらどうすればよいのか?この点はサイバーセキュリティ経営ガイドラインにおいても非常に重視されている部分となっています。

この点ではよく3つの原則が挙げられます。

①経営者がリーダーシップを発揮する

②自社以外のビジネスパートナーや顧客にも配慮する

③平時からのコミュニケーション・情報共有を心掛ける

①経営者がリーダーシップを発揮する

ひとつ目はとくに難しい部分で、企業の規模が大きくなればなるほどその傾向が強まります。経営者がリーダーシップを発揮せずに現場に任せきりにしてしまった結果迅速な決定を下せず、時間ばかりがズルズルと過ぎてしまった…などといったことになりかねません。

②自社以外のビジネスパートナーや顧客にも配慮する

2つ目は先ほども触れたビジネスパートナーや顧客への被害の拡大を防ぐことや、隠蔽を防ぐことにつながります。サイバー攻撃が自社だけでなくビジネスパートナーにまで波及してしまうを防ぐといった視点も欠かせないわけです。

③平時からのコミュニケーション・情報共有を心掛ける

そして3つ目についてはいざという時に迅速な対応がとれるための備えとして欠かせません。平時から情報共有をしっかり行っていればとっさに相応しい判断を社内全体で共有し、迅速な判断を下すことができます。ビジネスパートナーとのコミュニケーション・情報共有も同様です。

このActの部分が難しいこともあり、サイバーセキュリティ経営ガイドラインではこれまで何度か行われた改定のなかでより経営者の責任を求める意図を示しています。例えば万一サイバー攻撃によって企業から個人情報や安全保障上の重要な情報が流出してしまった場合、2015年に策定されたガイドラインでは経営者が「経営責任が問われることがある」と表現しているのに対し、2017年に改定されたバージョンでは「さらには経営責任や法的責任が問われる可能性がある」となっています。

こうしてみてもサイバーセキュリティはもはや「やらなければならない」ものであり、しかも単になるだけでなく「適切な形で行う」必要があることがわかります。しかも防ぐだけでなく攻撃を受けたときに被害の拡大を防ぐための体制づくりも求められます。

そしてこうしたセキュリティ環境を経営者は全面的に責任を負わなければならないのです。現場の責任で片づけて許される状況ではなくなっているわけです。

社会全体への被害も意識した対策を

ひとつの企業が扱うデータが社会全体にとって非常に大きな価値を持つようになったIT社会ではサイバーセキュリティはひとつの企業の防衛策にとどまらず社会全体への被害を防ぐためのものになっている。経営者やセキュリティを担う人たちはこの意識を持ったうえでサイバーセキュリティ経営ガイドラインに乗っ取ったセキュリティ環境づくりが求められるということになります。

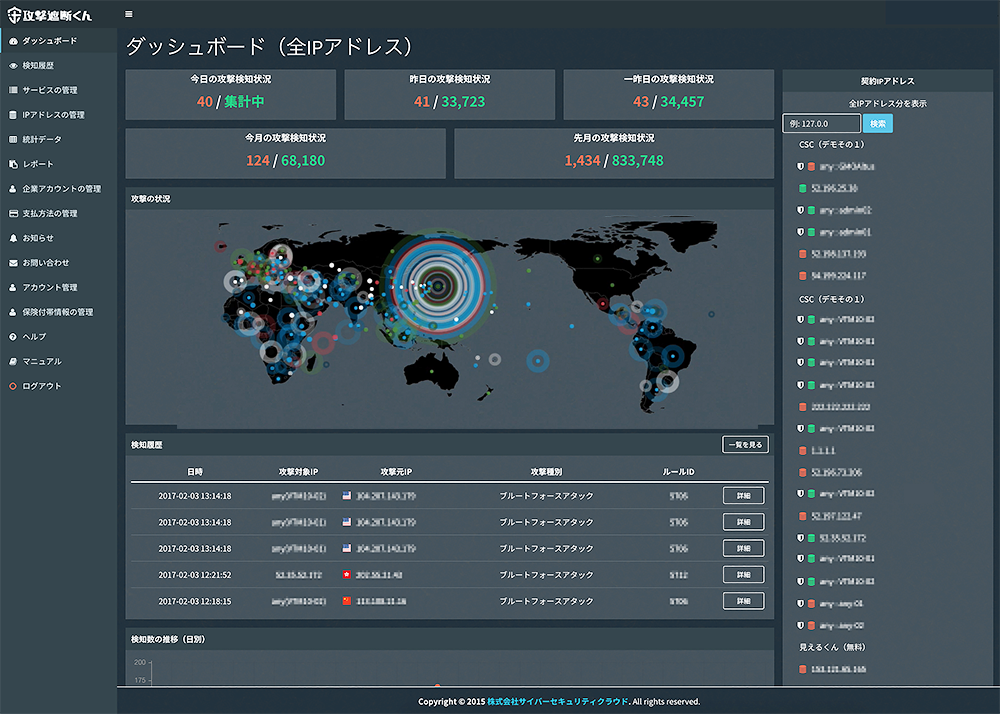

サイバー攻撃を可視化・遮断する「攻撃遮断くん」

サイバーセキュリティクラウドが提供する「攻撃遮断くん」はWebサイト・Webサーバへのサイバー攻撃を可視化し、遮断するセキュリティサービスです。

ブルートフォースアタック、クロスサイトスクリプティング、Webスキャンと言ったサイバー攻撃をリアルタイムで検知・遮断しています。

ユーザーごとに提供される管理画面で、契約したWebサーバへの攻撃の情報を確認することができます。

この記事と一緒に読まれています

-

2019.12.29

セキュリティ対策

-

2020.05.12

セキュリティ対策

-

『サイバーセキュリティ経営ガイドライン Ver2.0』の概要。Ver.1.1との違いとは?

2020.03.21

セキュリティ対策

-

サイバー攻撃可視化ツールおすすめ6選!ツールを提供しているプロの目線でご紹介

2022.01.21

セキュリティ対策

-

クラウド型WAF「攻撃遮断くん」その仕組みと種類をまとめてみました。

2016.06.08

セキュリティ対策

-

2019.12.08

セキュリティ対策