最近は、企業のホームページがサイバー攻撃を受けたというニュースも頻繁に見るようになりました。

サイバー攻撃の増加に伴い、セキュリティ対策の一環としてツール導入を検討している企業も増えています。ただし、一言セキュリティツールといってもさまざまな種類があり、違いがわからないと感じる人も少なくありません。

例えばWAFとIPS/IDSです。不正アクセスを対策するツールで一見同じに感じますが、実は守るレイヤーが異なるため、防御できる攻撃もそれぞれ違います。

この記事では、よく間違えられるWAFとIPS/IDSについて解説します。

【図解で解説】IPS / IDSとWAF、何が違う?

WAFとIPS / IDS。どちらも不正な通信を検知・防御するセキュリティツールですが、その役割や守備範囲は全く異なります。

Webサイトのセキュリティを考える上で、この違いの理解は不可欠です。

そこで、

・WAFとはなにか

・WAFとIPS / IDSはなにが違うのか

・WAFにはどのような種類があるのか

・WAFのメリットはなにか

など、WAFの基本をコンパクトに図解でまとめた資料ご用意しました。

セキュリティ強化にご関心のある方に、お役立ちできる資料となっておりますので、ぜひご活用ください!

【無料】3分でわかるWAF 資料をダウンロードする

サイバー攻撃の種類

WAFとIPS/IDSについての解説を行う前に、最近よく耳にするいくつかのサイバー攻撃について、その仕組みや攻撃内容を紹介します。

SQLインジェクション

SQLインジェクションとは、アプリケーションの脆弱性を利用し本来の意図ではないSQL文を実行させることによって、データベースのデータを不正に操作される攻撃のことです。

SQLとは、Structured Query Languageの略称で、「データベースサーバを操作する命令文」で、WebサイトやECサイトのデータベースに利用者からの入力情報を送信する際に利用されます。

弊社の観測によると2022年1~6月の間にSQLインジェクションの数が全体のサイバー攻撃の1割ほどを占めています。

実は2022年6月に、大手リサーチ会社がSQLインジェクションを受けた事例がありました。その結果、最大101,988件の会員情報が流出しました。また、状況調査とサイト改修のため、SQLインジェクションを受けたWebサイトが5日間ほど閉鎖されました。

クロスサイトスクリプティング(XSS)

クロスサイトスクリプティング(XSS)とは、Webサイト上にある入力フォームに悪意のあるスクリプトを埋め込み、サイト訪問者の個人情報を盗み取る攻撃のことです。

Webサイトの管理者が意図しないうちに加害者になってしまう可能性もあるため、十分な注意と対策が必要な攻撃のひとつです。

IPA(情報処理推進機構)の統計によるとクロスサイトスクリプティングの脆弱性が常に上位に挙げられています。2021年第2四半期(4月〜6月)脆弱性関連の届け数では、クロスサイトスクリプティングが92件と最も多く報告されています。被害に遭わないために適切な対策を講じることが必要です。

出典:IPA(情報処理推進機構)ソフトウェア等の脆弱性関連情報に関する届出状況[2021年第2四半期(4月~6月)]

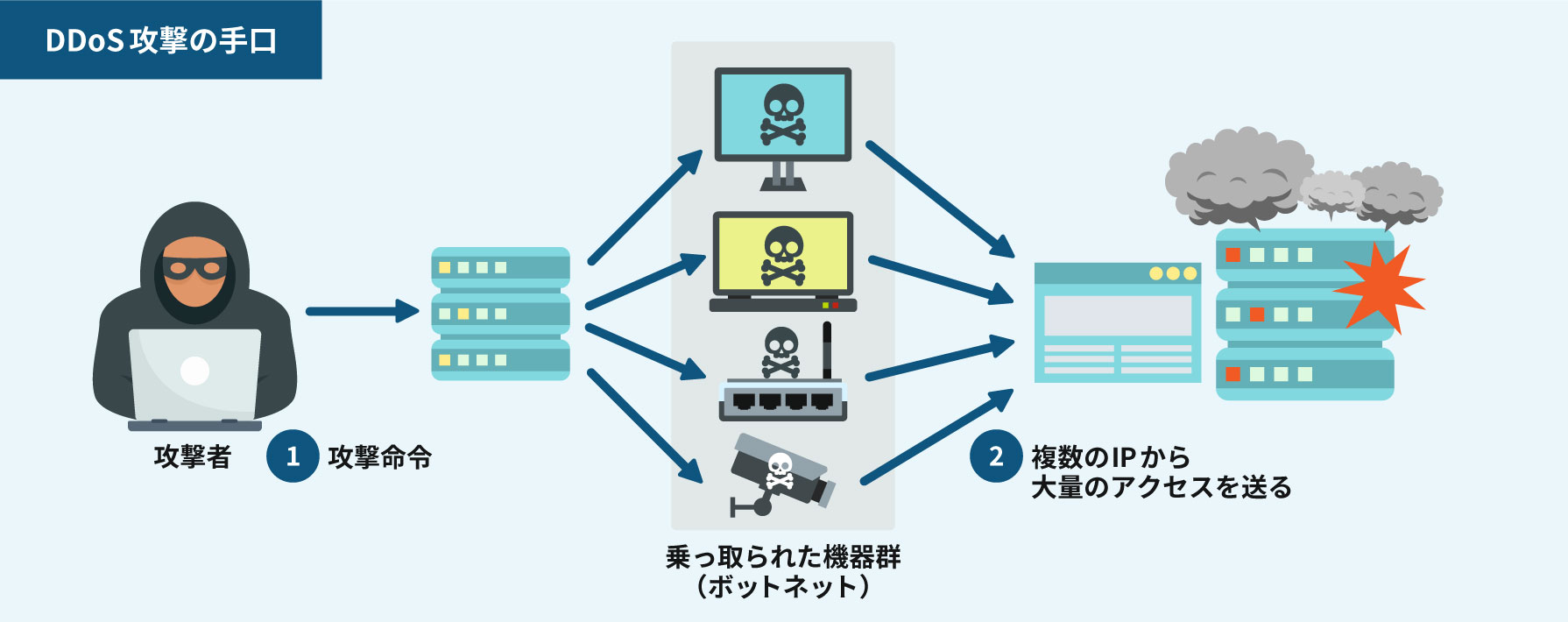

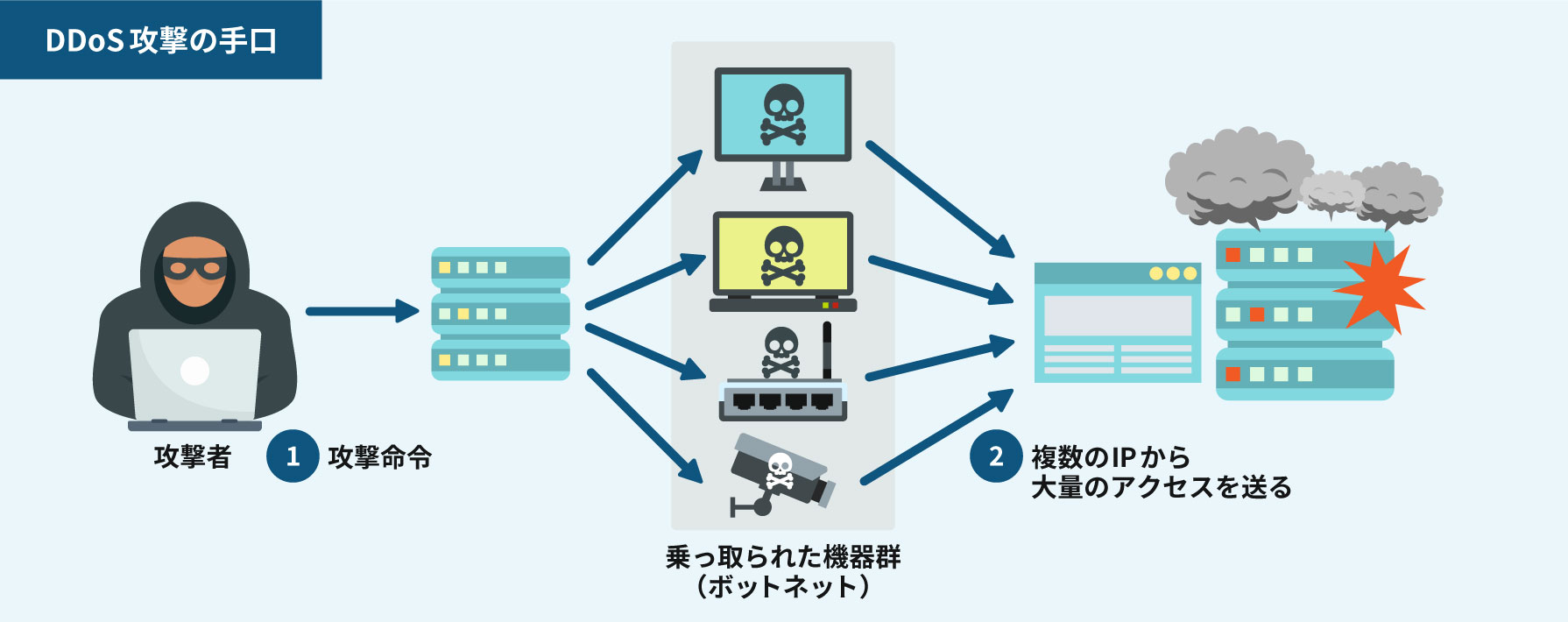

DDoS攻撃

DDoS(Distributed Denial of Service)攻撃は、攻撃対象のWebサイトやWebサーバへ、大量のトラフィックを送信しサービスを停止させる攻撃です。

DoS攻撃とよく似ていますが、DDoS攻撃の場合たくさんのコンピュータをコントロールして複数IPから攻撃が仕掛けられます。そのため、単純に1つのIPからアクセスを遮断するだけではDDoS攻撃を防ぐことが難しいです。

IPS/IDSとは?

サイバー攻撃を防御するために、IPS/IDSを導入する企業が多いです。ここではIPS/IDSの特徴について解説を行います。

IDSとは?

IPSの前にまずIDSについて説明します。

IDSとは、Intrusion Detection Systemの略称で、不正アクセスを検知するセキュリティツールです。

攻撃パターンを定義したシグネチャと呼ばれるルールをもとにIDSが通信パケットを検査します。検知範囲が広いというのがIDSの特徴です。OSの脆弱性を悪用する攻撃のほか、ワームなどが持つ特徴的な攻撃通信もIDSの検知対象となります。

不正アクセスをそのまま遮断するIPSに対して、IDSは遮断を行わず管理者へ通知します。そのため、IDSが導入された場合、たとえ検知の設定上ミスがあり誤検知が発生したとしても、システムの即時停止にならないため業務への影響を抑えることができます。

一方、IDSを導入したとしても十分な防御措置を講じたとはいえません。不正アクセスが検知されたあとの対応も大事です。

IPSとは?IDSとの違いとは?

IPS(Intrusion Prevention System)とは、不正アクセスを監視し防御する、侵入防止システムと呼ばれるセキュリティツールであり、ミドルウェア層を保護する対策です。

検知の仕組みはIDSとほぼ同じですが、不正アクセスが検知されたあとのアクションが異なります。不正アクセスを遮断せず管理者に通知するだけのIDSに対して、IPSの場合通信をそのまま遮断します。

不正通信をそのまま遮断するため、IDSよりかはIPSを導入したほうが安心と言えるでしょう。

WAFとは?

WAF(ワフ)とは、Web Application Firewall(ウェブアプリケーションファイアウォール)の略称で、Webサイトを含めたWebアプリケーションをサイバー攻撃から守るツールです。

WAFはアプリケーション層に特化しているセキュリティツールです。Webサーバの前に配置されるので、Webアプリケーションへのすべての通信を検査・解析し、不正な通信が検知された場合、その通信を遮断します。

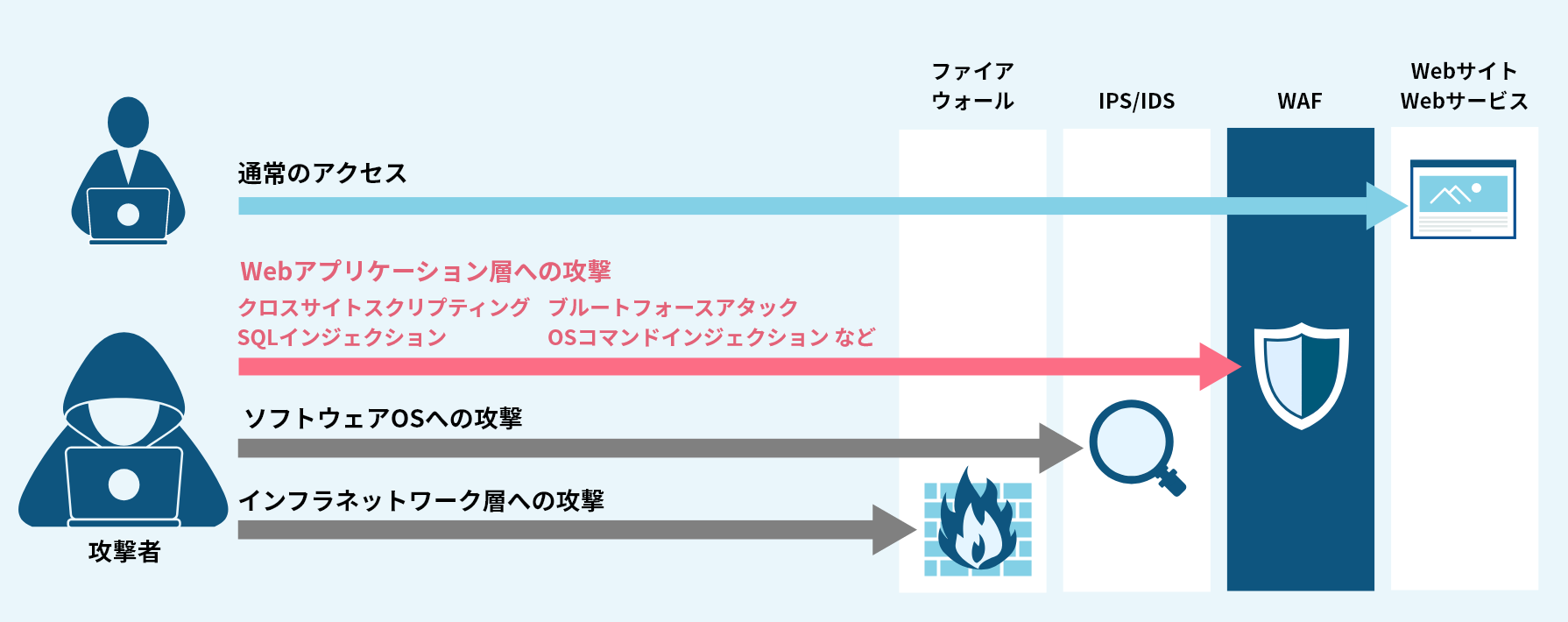

WAFとIPS/IDSの違いとは?防御範囲と防げる攻撃

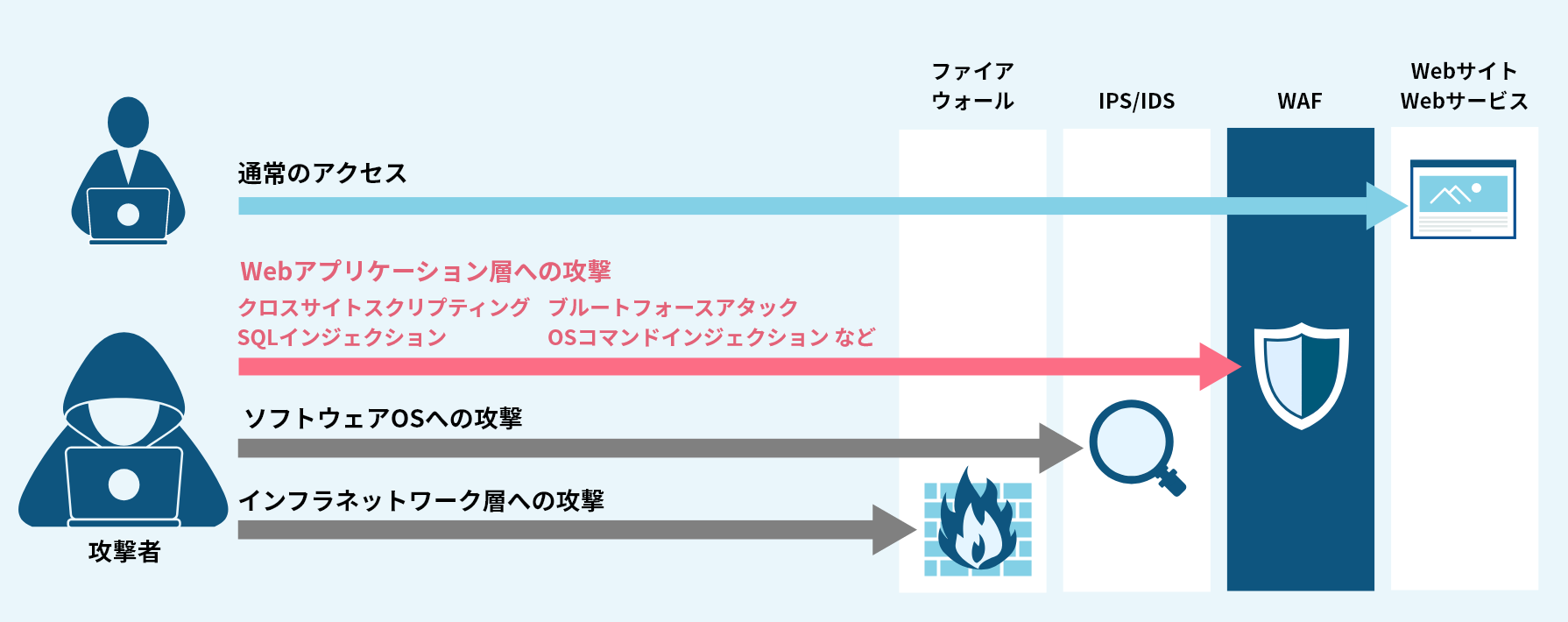

WAFもIPS/IDSもセキュリティツールですが、対応している層や防げる攻撃が異なります。効果的なセキュリティ対策を講じるためには、それぞれの防御範囲と防げる攻撃を把握することが重要です。

WAFはアプリケーション層に対する攻撃に有効

Webアプリケーションに送信される通信を検査・解析し、不正な通信が検知された場合、その通信を遮断するWAF。Webサービス上の入力フォームに不正文字列を入力するSQLインジェクションやOSコマンドインジェクション、不正スクリプトを埋め込みなど悪意のあるサイトに誘導するクロスサイトスクリプティング(XSS)などのサイバー攻撃にはとても有効です。

ただし、ネットワークやOS・ミドルウェアへの標的型攻撃に対してWAFでは防げません。

IPS/IDSはネットワークやOS・ミドルウェア層への攻撃に有効

IPS/IDSの場合、アプリケーション層でなくサーバやネットワークの外部との通信や内部通信を監視することで不正アクセスを検知・遮断します。ネットワークをリアルタイム監視し特定の通信を検知・遮断できるので、マルウェア感染やバッファーオーバーフローなどの攻撃をIPS/IDSで防御することが可能です。

一方、SQLインジェクションやクロスサイトスクリプティング(XSS)などのWebアプリケーションの脆弱性を狙った攻撃手法に対する検知精度が低いため、IPS/IDSだけでWebアプリケーションを守るのはかなりリスクが高い状態です。

まとめ

IPS/IDSもWAFもサイバー攻撃を防御するためのツールですが、守られる範囲と攻撃が異なります。

「どちらかをやっていれば安心!」ということではなく、どちらも大切ということです。サイバー攻撃は日進月歩で攻撃が巧妙かつ複雑になっている状況です。サイバー攻撃による企業ホームページの乗っ取り、なりすましなどの被害を受けないためにもセキュリティ対策ツールを導入し、十分な対策を行いましょう。

WAFを導入するならクラウド型WAF国内シェアNo.1※の「攻撃遮断くん」がおすすめです。「攻撃遮断くん」は月額10,000円〜導入可能かつ、システム変更不要のため最短1日で導入できる日本国内で開発・運用されているWAFです。ユーザー側での運用は一切必要ないため、低価格かつ簡単に高セキュリティを実現できます!

月額1万円から始めるクラウド型WAF

攻撃遮断くんは IPSやIDSで防御できないサイバー攻撃を防ぐクラウド型WAFです。

24時間365日の安心サポート体制と国内No1売上シェアの確かな実績が特徴です。

「WAFはどんなことができるの?」

などWAFについてご関心がある方向けに、攻撃遮断くんの資料をご用意しました。

ぜひ、WAFの理解を深めるためご活用ください!

【無料】クラウド型WAF攻撃遮断くん サービス資料ダウンロード

デロイト トーマツ ミック経済研究所「外部脅威対策ソリューション市場の現状と将来展望 2024年度」