ECサイトやオンラインサービスを提供する企業・個人の方は、どの程度までwebセキュリティ対策を行う必要があるのでしょうか。幾度となく対策を行っていても、サイバー攻撃やトラブルは後を絶ちません。

サイバー攻撃を仕掛ける攻撃者は常日頃からターゲット選定をしています。

サイバー攻撃数が年々増加していることは、昨今のニュースでご存じの通りですが、なかなか対策までは出来ていないのが日本の現状ではないでしょうか。

サイバー攻撃により被害を受けた場合、システム・ソフトウェアの開発を行った企業の姿勢が問われるケースも珍しくなく、過去には開発側がセキュリティ対策を怠ったという理由で損害賠償請求を求める訴訟まで起きています。

この問題は「過去のもの」ではなく、「これから先も起こりうるもの」と捉え、Webアプリケーションに携わる方、全員が注意しなければならないことです。

今回はサイバー攻撃が起きた場合、責任に対するとらえ方やポイントについて紹介します。

目次

-

ECサイトのセキュリティインシデント事例

-

ECサイトが攻撃を受けたSQLインジェクションとは

-

セキュリティインシデントの経緯

-

ECサイトのセキュリティ対策に関して何も顧客から依頼がなかった

-

ECサイトを開発する専門家としての責務

-

SQLインジェクションにはWAFが有効

ECサイトのセキュリティインシデント事例

過去に起きた情報漏えいに関するアクシデントの責任問題で、以下のような裁判と判決事例があります。

X社は謝罪、対応、調査等の費用、売上減少による損害等に関して、Y社に対して、委託契約の債務不履行にもとづき1億円余りの損害賠償を請求、東京地裁に起訴した。

結果、原告が勝訴し、東京地裁は約2262万円の損害賠償金を支払うよう被告に命じた(確定)。

引用元:SQLインジェクション対策もれの責任を開発会社に問う判決

この概要に関してポイントをおさえて説明すると

X社はインテリア商材の通信販売を営んでいる企業(原告)

Y社はシステムの開発会社です(被告)

裁判の争点内容をお伝えすると、

開発時のセキュリティ対策をしっかりと行っていなかった会社の「専門家としての責務」が問われました。

裁判所も原告の訴えを認め、被告であるY社に対し、多額の賠償金を支払うことを命じる判決を下しました。

クレジットカード情報が漏洩した原因はSQLインジェクションによる攻撃でした。

どうしてこのような判決結果が出たのかもう少し詳しく見てみましょう。

ECサイトが攻撃を受けたSQLインジェクションとは

データベースと連動したWebサイトで、データベースへの問い合わせや操作を行うプログラムにパラメータとしてSQL文の断片を与えることにより、データベースを改ざんしたり不正に情報を入手する攻撃。

また、そのような攻撃を許してしまうプログラムの脆弱性のことを指します。

これらの内容をSQLインジェクション攻撃と呼びます。

大体はクレジットカード番号や個人情報の漏洩、ウィルス感染を引き起こすWebサイトの改ざんが多いです。

セキュリティインシデントの経緯

原告であるX社は、被告であるシステム開発会社Y社へ商品発注システムを発注。

この時点では、サーバーにクレジットカード情報は保存されていませんでした。

しかし、この後にX社はY社へクレジットカードをX社の基幹システムへ転送する依頼を出しており、Y社は対応しました。

この約1年後、クレジットカード会社からY社にカード情報が漏れている可能性を伝え、事件が発覚しました。

依頼通りに対応しているY社には、どのような落ち度があったのでしょうか?

ECサイトのセキュリティ対策に関して何も顧客から依頼がなかった

今回のケースで、Y社が敗訴した要因はセキュリティ対策の知識を持ち合わせておきながらも、必要なセキュリティ対策を実施・提案しなかった責務不履行にあります。

X社からセキュリティに関する具体的な要件指示はされておらず、Y社は指示されていない部分に関しては作業の実施をしていません。Y社がセキュリティ対策の必要性を認知していたにも関わらず、対策の提案を怠ったとして責任を問われたのでした。

難しいところは、セキュリティ対策の専門スキルや知識をもっている方の力量次第というところです。今回のケースも、専門知識のあるY社と、専門スキルや知識がないX社の違いが大きいです。

お客さまから「セキュリティ対策をしてほしい」という話が具体的に挙がることはなかなか無いかもしれません。

それは、お客さま自身がセキュリティ対策について詳しくないことが多いからです。

そのため、開発依頼時に「セキュリティ対策」については、受注者から提案し、話し合う姿勢が大切だと言えます。

ECサイトを開発する専門家としての責務

独立行政法人・情報推進機構(IPA)は平成19年4月、「大企業・中堅企業の情報システムのセキュリティ対策~脅威と対策」という文書において、Webアプリケーションの代表的な攻撃例としてSQLインジェクション攻撃を挙げており、しっかりと対策することが必要だと述べています。

今回は平成21年2月4日の契約締結時点において、個人情報漏洩防止のためにSQLインジェクションなどのセキュリティ対策を施したプログラムを提供すべき責務がありました。

確かに開発者は「専門家」なので、こういった可能性を考慮してセキュリティ対策の啓蒙・対策を行うべきです。

また、こういった判例が出たことにより、開発会社への責任はとても重大なものになります。

webアプリやクラウド型サービスを提供する企業においても、より一層セキュリティ対策と責任問題に関する備えが必要になるでしょう。

セキュリティ対策は確かに見積金額に上乗せされてしまいますが、開発側も積極的に提案し、いかにセキュリティ対策が大切かを啓蒙する必要があります。

SQLインジェクションにはWAFが有効

ECサイトにおいて、クレジットカード決済は必要不可欠なものであります。

しかし、こちらは危険と隣り合わせでこのように攻撃を受けて情報が流出した場合は巨額の損害が出る可能性があります。

セキュリティ対策は発注者も受注者も必ず確認する重要事項です。

このSQLインジェクションですが、WAFであれば防ぐことが可能です。

WAFにもいろいろと種類はありますが、クラウド型WAFであればコストも抑えられてしっかりと守ることができます。

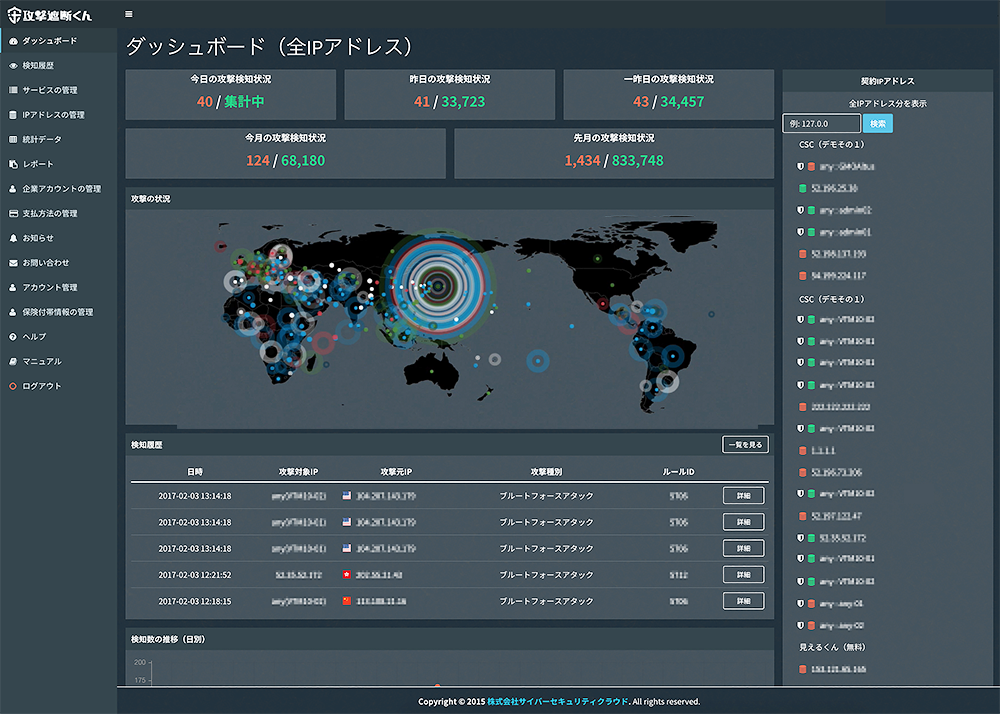

クラウド型WAFの「攻撃遮断くん」であれば、安価で高セキュリティなサービスで大切なWebサービスをお守りします。

https://www.shadan-kun.com/

「攻撃遮断くん」の詳細資料は、こちらからダウンロード頂けます。

いかがでしたでしょうか。

今後は開発側は必ずセキュリティ対策について、お客さまにお伝えする必要があることをご理解いただけたかと思います。

Webサイト制作もそうですが、意外とセキュリティはSSLだけで大丈夫という判断がまだまだあるのが現状です。

専門家として、受注者としてある程度セキュリティに関する知識は身に着けておきたいですね。

【裁判の判決内容はこちらから確認できます】

ウェブサイトによる商品の受注システムを利用した顧客のクレジットカード情報が流出した 事故につき、システムの設計、製作、保守等の受託業者の債務不履行に基づく謝罪・問合せ 等の顧客対応費用、売上損失等の損害賠償責任が肯定された事例

【参考サイト】

SQLインジェクション対策もれの責任を開発会社に問う判決

SQLインジェクション対策の極意はSQL文を組み立てないことにあり

privacy:個人情報漏洩で脆弱なシステムの責任をソフトメーカーに問う事例(追記あり)

(2017/3/13 執筆、2020/2/14修正・加筆)

この記事と一緒に読まれています

-

クラウドとオンプレミスの違いとは?メリットとデメリットを知って有効に活用しよう。

2019.06.05

セキュリティ対策

-

2019.12.17

セキュリティ対策

-

WordPressの脆弱性による被害事例と今すぐできる対策とは?

2019.06.03

セキュリティ対策

-

2019.05.07

セキュリティ対策

-

2019.09.17

セキュリティ対策