サイバー攻撃の一種である「ゼロデイ攻撃」は実際に大規模な被害へと発展した事例もあり、全てのネットユーザーが向き合うべき問題です。ただ、意識次第でゼロデイ攻撃のリスクを低くすることは可能です。この記事では、ゼロデイ攻撃の事例とともに対策で心がけたいポイントを解説します。

目次

-

ゼロデイ攻撃とは何?どうして対策が立てにくいのか

-

ゼロデイ攻撃の事例!世界中で起こった大規模な被害

-

ゼロデイ攻撃への対策は?脆弱性が見つかったら終わりなのか

-

複数の対策を設ければゼロデイ攻撃の危険度を下げられる

ゼロデイ攻撃とは何?どうして対策が立てにくいのか

ワンデイの前にソフトウェアを襲う

ソフトウェアの脆弱性を集中的に狙うサイバー攻撃が「ゼロデイ攻撃」です。通常、ソフトウェアの欠点が発見されるとすぐにベンダーは修正プログラムを公開します。そして、ユーザーがプログラムをインストールすることにより問題は解消される流れです。しかし、修正プログラムの公開日が来る前に発見された脆弱性を攻撃されると、ユーザーに太刀打ちはできません。公開日をワンデイ(One Day)としたとき、それ以前のゼロデイ(Zero Day)を狙うことからゼロデイ攻撃という呼称がつけられました。

ソフトウェアにはセキュリティホールがつきもの

ゼロデイ攻撃が出現する理由として、ほぼ全てのソフトウェアに欠点が生まれるからだといえます。開発されてリリースされた当時、セキュリティソフトの脆弱性はそれほど目立たないケースが大半です。しかし、長年使い続けていると端末やシステムとのズレが徐々に開いていきます。この現象は、端末やシステムが変化を止めない限り防ぎようがありません。その結果、セキュリティソフトにも付け入る隙が出てきます。これが「セキュリティホール」です。

ベンダーはセキュリティホールを早急に修正できるよう、日々観察を行っています。また、ユーザー自身が気づいてベンダーに報告してくれることもあります。しかし、万が一サイバー攻撃の犯人がセキュリティホールを先に発見してしまうと、悪事に利用しようと考えてしまうのです。ゼロデイ攻撃が始まってからベンダーが対策を練っても、瞬時に修正プログラミングを開発できるわけではありません。そのため、ゼロデイ攻撃は被害が拡大することもあります。

しかも、セキュリティソフトの進歩がゼロデイ攻撃の増加へとつながった面もなくはないのです。セキュリティソフトは時代とともに数々のウイルス、マルウェアを検出できるようになっていきました。しかし、攻撃者からすれば、セキュリティソフトによって効果的なマルウェアをチェックできるようになった状況だともいえます。優秀なセキュリティソフトに依存している企業も多いため、それに引っかからないマルウェアならゼロデイ攻撃は成立してしまいます。

ゼロデイ攻撃の恐ろしい点

ソフトウェアの脆弱性をピンポイントで突いてくるのがゼロデイ攻撃です。もっとも恐ろしいのは、ユーザー自身が攻撃されていることすら気づいていないケースも少なくない点です。本来なら警鐘を発してくれるはずのセキュリティがまったく反応せず、大切なデータを盗まれたり破壊されたりすることもありえます。仮に気づいたとしても抵抗ができない状態なので、まさに攻撃者はやりたい放題です。セキュリティホールを発見する手間こそあるものの、実行すれば成功率が高いのでゼロデイ攻撃は多くのハッカーに広まっていきました。

ゼロデイ攻撃の事例!世界中で起こった大規模な被害

猛威をふるったConflicker

2008年、コンピュータワームの一種であるConflickerはWindowsなどを標的として世界中に広がりました。最終的には190カ国以上で1100万台以上の端末がConflickerに感染しています。Conflickerはネットワークサービスの脆弱性を攻撃し、感染したコンピュータをコントロールしていきました。深刻な被害こそ報告されなかったものの、その規模によってゼロデイ攻撃の恐ろしさをネットユーザーに印象付けました。

利用されたOracle Java7の脆弱性

2012年、Oracle Java7もゼロデイ攻撃のターゲットにされたことが判明されました。この事件が悪質だったのは、バックドア型のプログラムによる攻撃だった点です。すなわち、攻撃者がOracle Java7に不正アクセスをするだけでなく、次回以降の侵入も簡単にできるバックドア(裏口)を設置するよう仕組まれていたのでした。このことで、Oracle Java7を利用していた多くの端末が悪意ある他者からのリモートコントロールを受ける危険にさらされました。

Bashが攻撃されて日本にも影響が

2014年、Linuxに使われているシェルとして有名な「Bash」の脆弱性が攻撃対象になりました。bashはサーバー運用における定番だったため、遠隔操作などの被害が拡大します。日本国内でも警察署が報告書を公開するなど大々的に報道されました。

Adobe Flash Playerへの攻撃

2015年、Flashの「バージョン16.0.0.257」で発見された脆弱性を利用しサイバー攻撃が開始されました。もともとFlashはセキュリティ面での不安が大きいとネットユーザーから噂されていたツールです。それらの声を受けて「バージョン16.0.0.257」は安全性を改良した後にリリースされたはずでした。しかし、実際には2つも重大な脆弱性が残っていたのです。Flashの評判は大きく下がり、その後、サポートが終了するまでに失墜していきました。

Firefoxにあったセキュリティホール

2019年には暗号資産取引所が、WebブラウザFirefoxの脆弱性を突かれてサイバー攻撃に遭いました。この事件は関係者のふりをして送信されたメールの標準型攻撃とも連動しています。迅速な対応によって被害こそ生まれなかったものの、巨額な資産が動いていたサイトだっただけに事件は世間を震撼させました。

Internet Explorerではマルウェアに注意

2019年5月にはInternet Explorerの脆弱性も発覚しました。この部分を攻撃されると、パソコン内に保管しているファイルを他者から奪われてしまう危険が起きます。そして、攻撃のためにはマルウェアが利用されるとも指摘されています。

ゼロデイ攻撃への対策は?脆弱性が見つかったら終わりなのか

プログラムのアップデートをしておく

全てのゼロデイ攻撃を防ぐのは難しいですが、常に最新のプログラムにアップデートすることが重要です。少しでも脆弱性をなくしておけば、ゼロデイ攻撃以外の攻撃も守ることが可能となります。

サンドボックスに誘導する

サンドボックスはシステムから隔離した仮想環境を構築し、その中で怪しいと判断されたファイルを隔離します。プログラムを隔離したらそれを実行させ、不正な動きや外部へ発信する通信がないかチェックし問題があると判断したプログラムは遮断します。全てのゼロデイ攻撃に有効ではありませんが、サンドボックスはゼロデイ攻撃に効果的な対策となります。

多層防御による防御力強化

いかなるセキュリティソフトであっても、ゼロデイ攻撃を完璧に防ぎきれるわけではありません。攻撃者が誰も見つけていない脆弱性に気づいた時点でセキュリティソフトは突破されてしまうからです。ただ、複数の防御が重なっていれば優秀な攻撃者であってもかいくぐるのは至難の業です。様々なセキュリティソフトを組み合わせた対策を行いましょう

ホワイトリスト型セキュリティの導入

システム内では許可されたプログラムしか実行できないよう、制限をかけるのもひとつの方法です。こうしたセキュリティを「ホワイトリスト型」と呼びます。ホワイトリスト型セキュリティでは未知のプログラムが何であれ起動できません。マルウェアを送り込まれたときなどに役立ちます。

複数の対策を設ければゼロデイ攻撃の危険度を下げられる

無策のままだとゼロデイ攻撃によって甚大な被害を受ける可能性はあります。しかし、専用のセキュリティソフトや多層防御などの対策を施せば、ゼロデイ攻撃を回避できる場合もあるのです。また、最初から脆弱性がささやかれる商品を購入しないのも賢明です。ゼロデイ攻撃の脅威を見くびらず、システム運用には細心の注意を払いましょう。

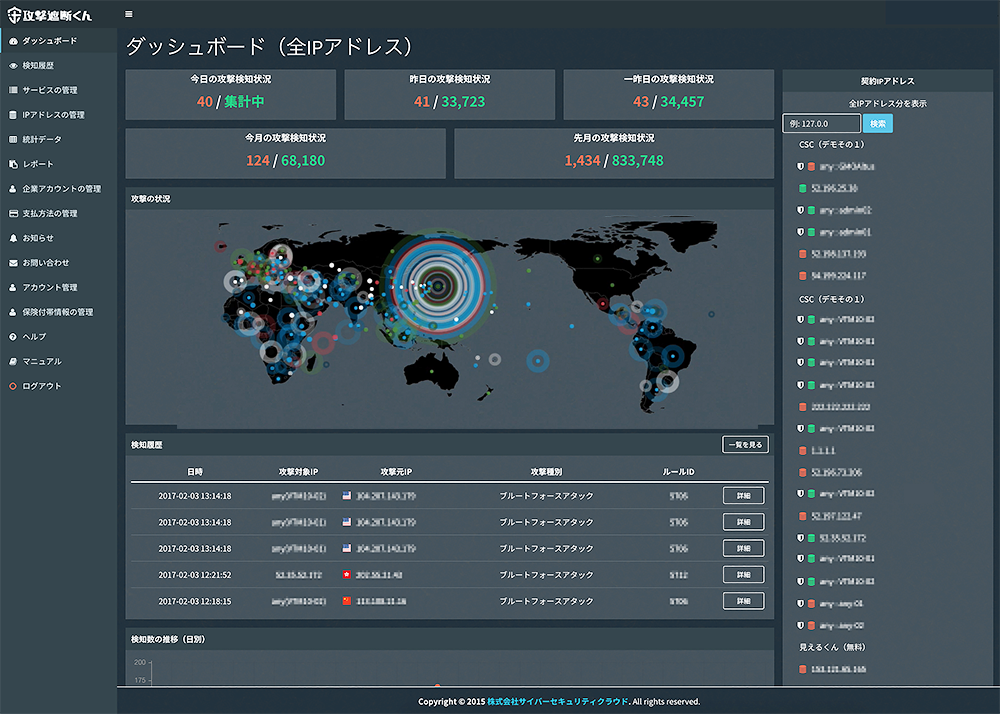

サイバー攻撃を可視化・遮断する「攻撃遮断くん」

サイバーセキュリティクラウドが提供する「攻撃遮断くん」はWebサイト・Webサーバへのサイバー攻撃を可視化し、遮断するセキュリティサービスです。

ブルートフォースアタック、クロスサイトスクリプティング、Webスキャンと言ったサイバー攻撃をリアルタイムで検知・遮断しています。

ユーザーごとに提供される管理画面で、契約したWebサーバへの攻撃の情報を確認することができます。

この記事と一緒に読まれています

-

2019.09.18

用語集

-

2020.03.23

セキュリティ対策

-

2020.05.08

セキュリティ対策

-

2019.12.08

セキュリティ対策

-

2020.04.30

セキュリティ対策

-

2020.02.24

セキュリティ対策