Webサイトのセキュリティ対策をする場合、「waf」や「ips」を導入するケースが多いです。その際、それぞれの特徴や防御できる範囲を理解しているといいでしょう。その上で最適なセキュリティ対策を選択することが大切です。これから、セキュリティ対策の方法であるipsとwafの特徴をご説明します。また、どちらを導入した方がいいかもご紹介しますので、参考にしてください。

Webアプリケーションの脆弱性を突いた攻撃からWebサイトを守るためのセキュリティ対策です。SQLインジェクションやクロスサイトスクリプティング(XSS)など、FW(ファイアウォール)やIPS/IDS(不正侵入防止システム/不正侵入検知システム)では守ることが出来ない攻撃を検知・遮断することができます。

目次

ipsの特徴とは?

ipsとは「Intrusion Prevention System」の頭文字をとった用語で、日本語訳は「不正侵入防止システム」です。不正ログインを防止するもので、不正アクセスを検知して防ぎます。似た用語であるidsは「不正侵入検知システム」と呼ばれ、検知後の対応は管理者に伝えるだけです。よって、ipsとidsでは、ipsの方がセキュリティは強化されているでしょう。ipsは、守りたいシステムの通信経路に設置します。あらかじめ定義したものに基づき、通信パケットを精査してから、通信の許可や遮断を決めることが特徴です。

不正アクセスを検知する方法は、「アノマリ型」「シグネチャ型」の2つがあります。アノマリ型とは、あらかじめ正しいアクセスを定義化しておく方法です。アクセスしていいものを登録しておき、該当する場合のみログインできます。シグネチャ型は、異常アクセスを定義化しておく方法です。もし、そのパターンと一致した場合は、アクセスできないように遮断します。アノマリ型もシグネチャ型も定義化したパターンと照らし合わせるのは同じですが、定義したものが正か悪かで異なるのです。

ipsが重要視されたのは、その他のセキュリティ対策である「ファイアウォール」だけでは不十分だったからです。ファイアウォールはネットワークとコンピューターが通信する際、通過していいかの判断と許可をします。ファイアウォールは正しい通信の判断はできますが、完全に防御することができません。ポート番号とIPアドレスで遮断するかを決めるため、ネットワーク上の情報でしか判断できないのです。サイバーテロの多くは、サーバーを攻撃したり、アプリケーションやソフトの脆弱性を狙ったりします。それらから守るためには、通信されるデータの内容まで検査するipsの方が有効なのです。

ipsが有効とされる攻撃として「Dos攻撃」があります。ファイアウォールはこの2つに対応しきれません。Dos攻撃とは1つのコンピューターからさまざまな方法で負荷をかけ、サーバーやコンピューターに負担をかける方法です。攻撃された場合、サーバーが重くなってしまいます。Webサイトが正常に動かなくなる場合が多く、大きな影響も出てしまうのです。

攻撃手法には、さらに「メールボム攻撃」「F5攻撃」があります。メールボム攻撃とは、多くのメールを送ることで、メールサーバーをダウンさせる方法です。メールの送受信ができなくなるため、業務に支障が出てしまいます。F5攻撃は、キーボード上のF5を連打する方法です。F5を押すとページの再読み込みをしますが、それを繰り返し行われると、負荷がかかります。サイバーテロには、情報の改ざんや漏洩を目的にしたものもありますが、Dos攻撃は、嫌がらせで行われる場合が多いです。攻撃されたサイトは通信が重くなったり一時停止したりするため、企業や個人への嫌がらせや営業妨害で利用されてしまいます。

wafの特徴とは?

wafは「Web Application Firewall」で、アプリケーションレベルの不正アクセスを検知し、通信の許可や遮断をします。サイバーテロの多くは脆弱性をついた攻撃になりますが、その攻撃に対応できることが特徴です。脆弱性をついた攻撃は、アプリケーションやOSのアップデートをしていなかった場合に起こりやすいとされています。つまり、脆弱性をそのままにしておくと、そこをターゲットにしたサイバーテロに狙われやすいのです。サイバーテロは情報やデータの改ざんや漏洩される可能性もあるため、wafでセキュリティ対策を強化するといいでしょう。

wafが不正アクセスを検知する場合、リスト化した不正通信パターンである「シグネチャ」と照らし合わせて判断します。通信の遮断だけでなく、クレジットカードのマスキング機能もあり、ファイアウォールだけでは防げない不正アクセスにも対応可能です。SSL通信を実行する時には、暗号と復号もするため、サーバーへかかる負担軽減の働きもあります。また、wafは事前対策だけでなく、事後措置もできることが特徴です。万が一、サイバーテロに遭ってしまった場合は、影響を最小限に抑えるため、wafがWebサイトの停止や検証をして早期に復旧させます。

脆弱性が見つかっていても、何かしらの事情で、すぐにアップデートや修正できない場合があります。例えば、開発元が倒産や撤退している時、自社内で開発していない時などです。その場合でも、事前対策や事後措置ができるwafはサイバーテロを防げます。また、規模が大きいサイトや複数のウェブサイトを提供している場合は、それぞれの脆弱性を把握し、管理しなくてはなりません。1つのサイトに不正アクセスされると、その情報を元に他のサイトへ侵入される可能性もあるのです。よって、wafで一括管理をしながら脆弱性も均質化できれば、サイバーテロの被害は少なくなるでしょう。

wafの種類は、「クラウド型」「アプライアンス型」「ソフトウェア型」の3つです。多くの企業はセキュリティ業務を任せられるクラウド型にしています。クラウド型はベンダーに契約料を支払い、セキュリティ業務を委託できることが特徴です。初期費用はかかりませんが、継続的に行う場合は、年額や月額が必要になります。アプライアンス型は、専用機器を購入して接続し、自社内でセキュリティ業務を行う方法です。専用機器の購入やセキュリティ部門の専任者を用意するため、初期費用が高くなります。ソフトウェア型は自社の既存サーバーにセキュリティソフトをインストールし、自社内でセキュリティ業務をする方法です。

Webアプリケーションの脆弱性を突いた攻撃からWebサイトを守るためのセキュリティ対策です。SQLインジェクションやクロスサイトスクリプティング(XSS)など、FW(ファイアウォール)やIPS/IDS(不正侵入防止システム/不正侵入検知システム)では守ることが出来ない攻撃を検知・遮断することができます。

wafとipsの違いとは?

ipsとwafの違いは、守ることができる範囲です。ipsは「プラットフォーム」レベルでセキュリティ対策をしていて、ネットワークやOS・ミドルウェアに対応できます。脆弱性を狙った攻撃や共有ファイルへの攻撃にも、防御可能です。しかし、アプリケーション固有の脆弱性には、ipsだけでは対応しきれていないというデメリットがあります。サイバーテロは、手法を進化させていて、アプリケーションの脆弱性を狙う場合が多いです。そこで有効になるのが「アプリケーション」レベルで対策できるwafになります。よって、ipsだけでは防げないサイバーテロには、wafで対策するのが効果的です。

wafとipsでは、wafの方がセキュリティ対策が万全にできます。ipsの場合、難読化された攻撃を防げるとは言い切れません。実際にwafが検知したサイバーテロの半数以上をipsは見つけられなかったという報告もあります。wafはセキュリティ対策であるファイアウォールやids・ipsで防げない攻撃パターンにも対応可能なのです。また、Webサイトの脆弱性が見つかった時には、問題部分の改善をして予防もできます。つまり、セキュリティ対策を強化したい場合は、wafを導入するのが望ましいです。ただし、予算や防御したい範囲を考慮し、それぞれに合うセキュリティ対策を選択するといいでしょう。

ipsとwafの特徴を理解し、ベストなセキュリティ対策をしよう!

ipsはネットワークやOS・ミドルウェアのセキュリティ対策ができ、wafはさらに上のレベルであるアプリケーションにも対応しています。wafは予防策だけでなく、事後措置として問題の解析や修正も可能です。サイバーテロを未然に防ぐためには、ipsやwafの特徴を理解し、最適な方法を選択することが必要になります。サイバーテロは日々進化してしまうため、セキュリティ対策を理解した上で強化できるといいでしょう。

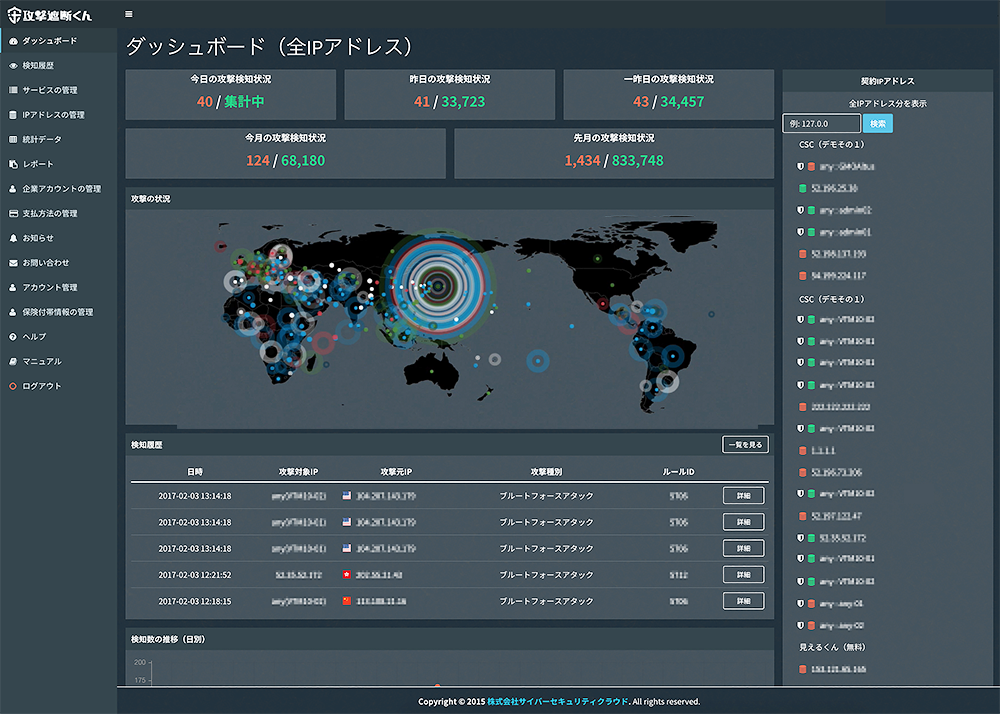

サイバー攻撃を可視化・遮断する「攻撃遮断くん」

サイバーセキュリティクラウドが提供する「攻撃遮断くん」はWebサイト・Webサーバへのサイバー攻撃を可視化し、遮断するセキュリティサービスです。

ブルートフォースアタック、クロスサイトスクリプティング、Webスキャンと言ったサイバー攻撃をリアルタイムで検知・遮断しています。

ユーザーごとに提供される管理画面で、契約したWebサーバへの攻撃の情報を確認することができます。

この記事と一緒に読まれています

-

2020.02.24

セキュリティ対策

-

2019.11.05

セキュリティ対策

-

クラウド型WAFとアプライアンス(オンプレ)型WAF タイプ毎の違い

2020.03.09

セキュリティ対策

-

クラウド型WAFサービスを導入するメリットとデメリットをそれぞれまとめてみた

2020.02.16

セキュリティ対策

-

2019.08.20

セキュリティ対策

-

2020.03.20

セキュリティ対策