パソコンのお使いの方はファイアウォールを知っていますか?名前だけ知ってる、という方も今回の記事からファイアウォールの知識を蓄えましょう!

ファイアウォールだけでは不十分?ファイアウォールとWAFの違いを解説

WAF(ワフ)というセキュリティツールをご存じでしょうか?

実はファイアウォールだけでは、近年増加しているWebサイトを狙ったサイバー攻撃を完全に防ぐことはできません。

そこで、Webサイトに特化したファイアウォールとしてWAFが注目されています。

・WAFとはなにか

・WAFとファイアウォールの違いはなにか

などをわかりやすくマンガで解説した資料をご用意しました。

セキュリティ強化に関心のある方はぜひ、ご活用ください!

【無料】マンガで解説!WAFとファイアウォールの違いとは? 資料をダウンロードする

ファイアウォールとは

ファイアウォールとは、firewall: 防火壁のことですが、コンピュータ・セキュリティの分野では、予め設定したルールに従い、通してはいけない通信を止める機能のことを指します。

これをネットワークの分岐点に設置することにより、外部からの攻撃を阻止したり、内部からの望まない通信を防いだりできます。

一般的なファイアウォールとは

ファイアウォールの実装としては、専用機器だけでなく、ルータといったネットワーク機器、ソフトウェアがあります。

専用のものを説明する前に、一番身近にあるWindowsファイアウォールを例に、一般的なファイアウォールについて説明しましょう。

この場合は、実装としてはソフトウェアで、内部を自身のPC、外部をネットワーク側としています。

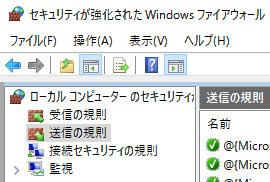

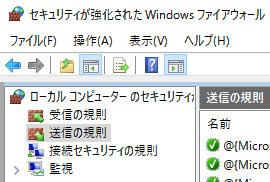

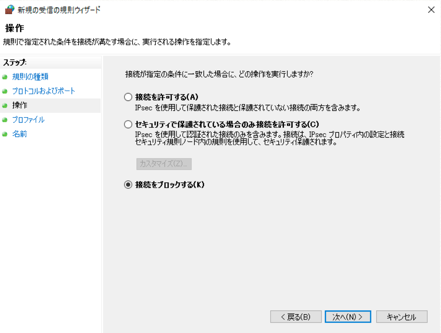

コントロールパネル→Windowsファイアウォール→詳細設定

にある「受信の規則」、「送信の規則」の中に、ルールを設定します。

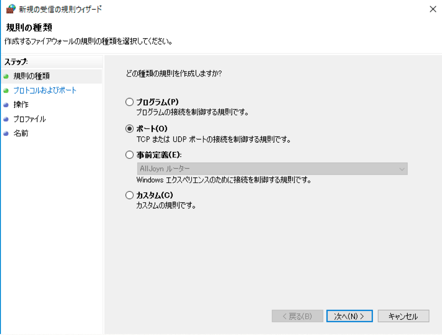

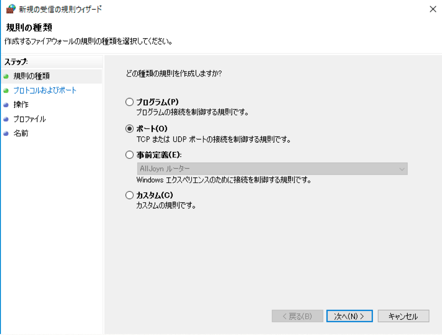

一般的にファイアウォールはTCP/UDPといったレベルの通信を制御します。Windowsファイアウォールでは「ポート」と呼ばれる種類に相当します。

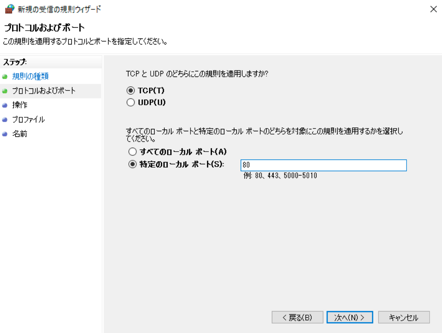

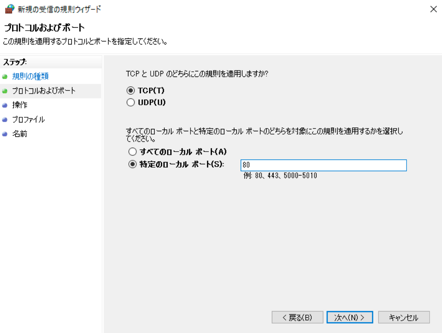

例えば、ブラウザでよく使うものとして、TCPの80番ポートであればHTTP、443番ポートであればHTTPSといったものは目にしたことがあるかもしれません。

例えば、自身のコンピュータ上でWebサービス(TCP/80番)を動かしているが、外部のネットワークからの接続は拒否したいとします。この場合、以下のようになります。

①「受信の規則」でポートの規則を作成

②プロトコルはTCP、ポートは80番を指定する

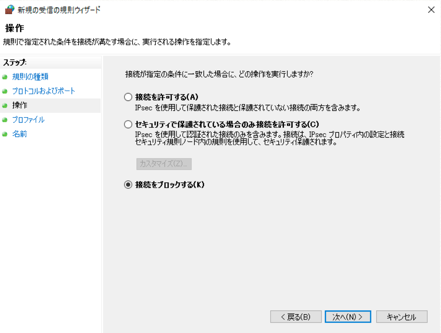

③操作の種類はブロックを選択する

こうすることで、自分のコンピュータで動作しているWebサービスに外部からブラウザ等によりHTTPでアクセスしようとしても、拒否できるようになります。

ファイアウォール専用のソフトウェア・機器では、送信元・送信先IPアドレスもルールの条件に加えることができます。

これができれば、例えば、特定のIPアドレスからHTTPのアクセスが来た場合だけ接続許可・拒否といったようなことが可能となります。

ちなみに、このようなレベルでのファイアウォールをパケットフィルタリング型と呼びます。

異なるタイプのファイアウォール

特に規模の大きい企業や組織ではプロキシサーバを介さないと外部のWebサービスに対してブラウザで閲覧できないということが多いのではないでしょうか。

このプロキシサーバは単に通信を中継するだけではなく、アクセスURLチェック、ウイルスチェック、情報漏えい検出と、Webアプリケーションの通信内容を確認できます。

このようにして、ネットワーク内のユーザが危険なサイトにアクセスすることを防止したり、情報漏えいとなるようなアクセスを防止したりすることができます。

このようなファイアウォールをアプリケーションゲートウェイ型と呼びます。

近年話題のWebアプリケーションファイアウォール(WAF)とは?

WAFはファイアウォールと名が付くものの、これまで説明したファイアウォールとは異なるタイプのもので、Webサイトやその上で動作するWebアプリケーションを保護する目的で設置するものです。

SQLインジェクション、クロスサイト・スクリプティングといった攻撃のパターンが設定されており、それに合致するアクセスがWebサイトに対して実行されると、その通信をブロックするという仕組みです。

実装としては、アプライアンス型といった専用機器を設置するものやソフトウェア型、クラウド型があります。

アプライアンス型は初期費用が高額になる傾向にあることと、自社での運用、資産管理が必要となり、大変手間がかかるものとなります。

次に、ソフトウェア型は自社でソフトウェアをインストールできる機器が確保できる場合に選択肢としてあります。アプライアンス型よりも初期費用は抑えられるかもしれませんが、運用の手間は同様です。

最後のクラウド型は、WAFをサービスとして提供しているタイプで、サービス利用料を支払って利用します。

外部からのアクセスを提供会社のWAFサービスに迂回させて自社のWebサービスに接続させることになります。

この場合、サーバ構築、機器購入といった初期費用は不要ですし、WAF自体の運用も不要となり、本来のWebサービス側に自社のリソースを集中させることができます。

特段、自社設備にWAFを設置しないといけない制限がないのであれば、クラウド型を選択することをおすすめします。

【図解資料配布】Webサイトのサイバー攻撃対策なら “WAF”

WAF(ワフ)とは、Webサイトのセキュリティ対策として、近年注目されているセキュリティ対策ツールです。

セキュリティ知識がない方にもわかりやすく、WAFについて図解でまとめた資料をご用意いたしました!

セキュリティ領域にご関心のある方にとって、お役立ちできるコンテンツとなっております。

ぜひご活用ください!

【無料】3分でわかるWAF 資料をダウンロードする

>WAFについて詳しくはこちらでも解説

まとめ

ファイアウォールはセキュリティサービスの1種で、ネットワーク層への通信を制御することができます。通信のポート番号だけでなく、IPアドレスやプロトコル種別などのヘッダー情報を照合して攻撃かどうかの判断をすることで、外部からの攻撃を防御できます。

ただし、通信の中身はファイアウォールで確認していないため、一部の攻撃を見逃してしまう可能性があります。

そのため、より包括的なセキュリティ対策を取るには、ファイアウォールだけでなく、WAFを含めたセキュリティサービスの導入も必要です。WAF(ウェブアプリケーションファイアウォール)とは、Webサイトを含めたWebアプリケーションの脆弱性を狙ったサイバー攻撃を防御するセキュリティ対策サービスです。通信の中身まで細かく確認して攻撃を検知・遮断します。

WAFを導入するならクラウド型WAF国内シェアNo.1※の「攻撃遮断くん」がおすすめです。「攻撃遮断くん」は月額10,000円〜導入可能かつ、システム変更不要のため最短1日で導入できる日本国内で開発・運用されているWAFです。ユーザー側での運用は一切必要ないため、低価格かつ簡単に高セキュリティを実現できます!

攻撃遮断くんについて詳しく知りたいならこちらの資料をダウンロードしてください。

デロイト トーマツ ミック経済研究所「外部脅威対策ソリューション市場の現状と将来展望 2024年度」