お知らせ

-

ニュースリリース

2018年4月19日

ニュースリリース

Drupal 脆弱性を突いた攻撃が急増 脆弱性を悪用する概念実証(PoC)コード公開翌日に約3万件もの攻撃ログを観測いたしました。

株式会社サイバーセキュリティクラウド(本社:東京都渋谷区、代表取締役:大野 暉、以下「サイバーセキュリティクラウド」)は、各業界の企業に対してサイバーセキュリティに関する注意喚起をリアルタイムに実施するため、自社独自に集約したサイバー攻撃に関するデータを分析した「サイバー攻撃速報」を発表いたします。

■Drupalの脆弱性について

Drupalはプログラム言語PHPで記述されたオープンソースのモジュラー式フレームワークのコンテンツ管理システムです。

この度、Drupal公式Webサイトにおいて、Drupal 7.xおよび8.xの複数のサブシステムにリモートコード実行の脆弱性(CVE-2018-7600(SA-CORE-2018-002))が存在すると公表されています。

Drupal公式サイトお知らせ

Drupal core - Highly critical - Remote Code Execution - SA-CORE-2018-002

https://www.drupal.org/sa-core-2018-002

本脆弱性を悪用されると、当バージョンに該当するDrupal利用ユーザーは、任意のコードが実行される可能性があります。

既にDrupal より最新バージョンが公開されており、7.x、8.5.xの利用ユーザーは、それぞれDrupal 7.58、Drupal 8.5.1へのアップグレードが推奨されています。

また、既にサポートが終了している8.3.x、8.4.xに関しても、本脆弱性が深刻な内容であることから、それぞれDrupal 8.3.9、Drupal 8.4.6へのバージョンアップグレード、もしくは修正パッチの適用が推奨されています。

■Drupal利用サーバーへの攻撃状況

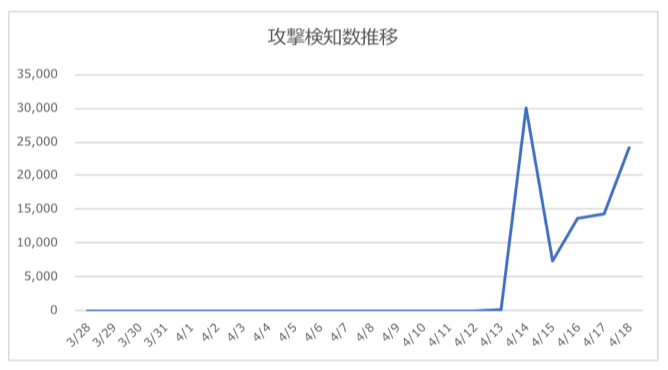

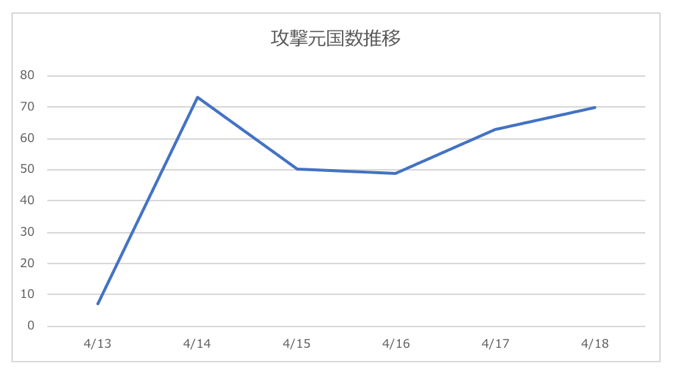

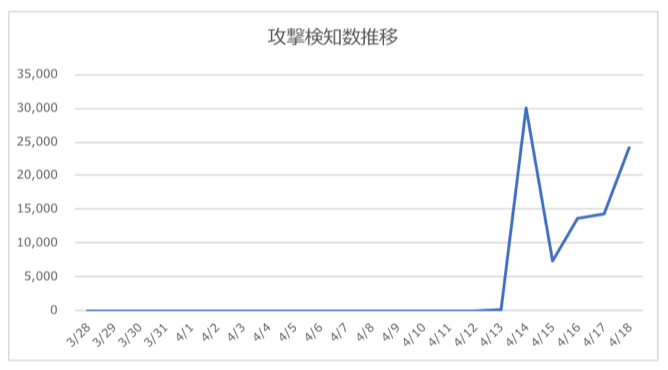

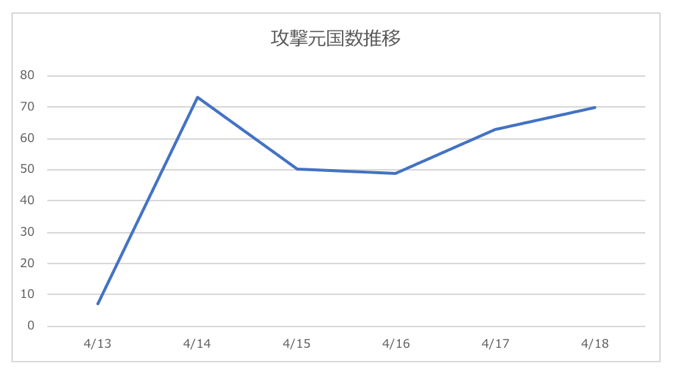

この度、米国時間4月12日を起点に、複数のサイトでDrupalの脆弱性(CVE-2018-7600(SA-CORE-2018-002))を悪用する概念実証(PoC)コード公開されました。

これに伴い、当社が提供するクラウド型WAF「攻撃遮断くん」をご利用中のユーザー様を対象に、本脆弱性を狙ったと思われる攻撃ログを集約し、分析・算出いたしました。

本脆弱性を悪用する攻撃は概念実証(PoC)コード公表から翌日に急増し、数日経過後も断続的に続いているため、脆弱性が発表された当初だけでなく、一定期間経過後でも注意が必要です。

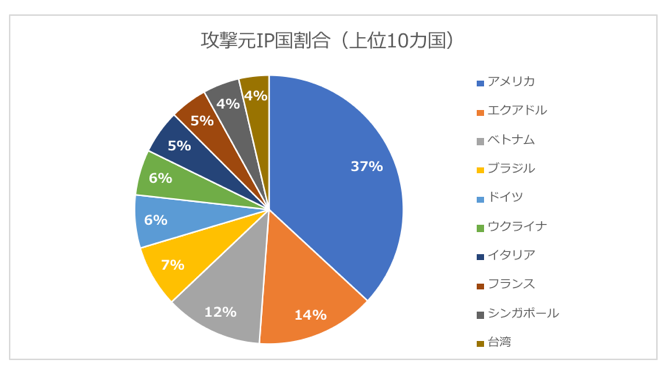

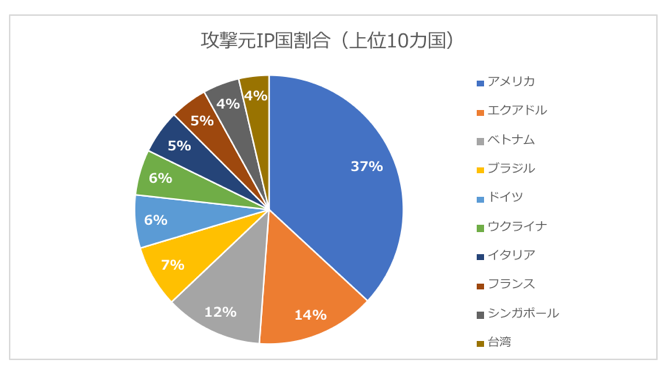

また、攻撃元IPの国に着目した場合、攻撃元が分散されているため、ファイヤーウォールなどによるIPアドレスのブロックという運用対処は現実的には難しいことを示唆しています。

※攻撃元IPの国は、あくまで攻撃に利用されているIP元国の割合となり、攻撃者の実際のIPではない可能性があります。

■クラウド型WAF「攻撃遮断くん」の対応状況

なお、弊社にて提供するクラウド型WAF「攻撃遮断くん」におきましては、本脆弱性を利用した攻撃に関して、検知し遮断するようシグネチャをアップデートしております。

しかし、Drupalをご利用のお客様においては、今後、深刻な脆弱性が発見されることもありますので、最新バージョンへのアップデートを強く推奨いたします。

「Drupal の脆弱性(CVE-2018-7600(SA-CORE-2018-002))を利用した攻撃に対応いたしました。」

https://www.shadan-kun.com/news/20180329-2/

■「攻撃遮断くん」について

「攻撃遮断くん」は、Webサイトへのサイバー攻撃を可視化・遮断するクラウド型WAFのWebセキュリティサービスです。

官公庁や金融機関をはじめ、大企業からベンチャー企業まで業種や規模を問わず様々な企業にご利用いただき、

2013年12月のサービス提供開始から約3年半で累計導入社数・導入サイト数 国内第1位※1を記録しています。

※攻撃遮断くんの名称、ロゴは、日本国における株式会社サイバーセキュリティクラウドの登録商標または商標です。

※1出典:「クラウド型WAFサービス」に関する市場調査(2017年8月25日現在)<ESP総研調べ>(2017年8月調査)

■Drupalの脆弱性について

Drupalはプログラム言語PHPで記述されたオープンソースのモジュラー式フレームワークのコンテンツ管理システムです。

この度、Drupal公式Webサイトにおいて、Drupal 7.xおよび8.xの複数のサブシステムにリモートコード実行の脆弱性(CVE-2018-7600(SA-CORE-2018-002))が存在すると公表されています。

Drupal公式サイトお知らせ

Drupal core - Highly critical - Remote Code Execution - SA-CORE-2018-002

https://www.drupal.org/sa-core-2018-002

本脆弱性を悪用されると、当バージョンに該当するDrupal利用ユーザーは、任意のコードが実行される可能性があります。

既にDrupal より最新バージョンが公開されており、7.x、8.5.xの利用ユーザーは、それぞれDrupal 7.58、Drupal 8.5.1へのアップグレードが推奨されています。

また、既にサポートが終了している8.3.x、8.4.xに関しても、本脆弱性が深刻な内容であることから、それぞれDrupal 8.3.9、Drupal 8.4.6へのバージョンアップグレード、もしくは修正パッチの適用が推奨されています。

■Drupal利用サーバーへの攻撃状況

この度、米国時間4月12日を起点に、複数のサイトでDrupalの脆弱性(CVE-2018-7600(SA-CORE-2018-002))を悪用する概念実証(PoC)コード公開されました。

これに伴い、当社が提供するクラウド型WAF「攻撃遮断くん」をご利用中のユーザー様を対象に、本脆弱性を狙ったと思われる攻撃ログを集約し、分析・算出いたしました。

本脆弱性を悪用する攻撃は概念実証(PoC)コード公表から翌日に急増し、数日経過後も断続的に続いているため、脆弱性が発表された当初だけでなく、一定期間経過後でも注意が必要です。

また、攻撃元IPの国に着目した場合、攻撃元が分散されているため、ファイヤーウォールなどによるIPアドレスのブロックという運用対処は現実的には難しいことを示唆しています。

※攻撃元IPの国は、あくまで攻撃に利用されているIP元国の割合となり、攻撃者の実際のIPではない可能性があります。

■クラウド型WAF「攻撃遮断くん」の対応状況

なお、弊社にて提供するクラウド型WAF「攻撃遮断くん」におきましては、本脆弱性を利用した攻撃に関して、検知し遮断するようシグネチャをアップデートしております。

しかし、Drupalをご利用のお客様においては、今後、深刻な脆弱性が発見されることもありますので、最新バージョンへのアップデートを強く推奨いたします。

「Drupal の脆弱性(CVE-2018-7600(SA-CORE-2018-002))を利用した攻撃に対応いたしました。」

https://www.shadan-kun.com/news/20180329-2/

■「攻撃遮断くん」について

「攻撃遮断くん」は、Webサイトへのサイバー攻撃を可視化・遮断するクラウド型WAFのWebセキュリティサービスです。

官公庁や金融機関をはじめ、大企業からベンチャー企業まで業種や規模を問わず様々な企業にご利用いただき、

2013年12月のサービス提供開始から約3年半で累計導入社数・導入サイト数 国内第1位※1を記録しています。

※攻撃遮断くんの名称、ロゴは、日本国における株式会社サイバーセキュリティクラウドの登録商標または商標です。

※1出典:「クラウド型WAFサービス」に関する市場調査(2017年8月25日現在)<ESP総研調べ>(2017年8月調査)