DoS攻撃とDDoS攻撃は名前が似ているものの、攻撃手法や規模、必要な対策方法には大きな違いがあり、適切なDoS攻撃、DDoS攻撃の対策を講じるためには正しい理解が不可欠です。

本記事では、両者の基本的な手法から5つの違い、被害事例、効果的な対策方法まで詳しく解説します。

【資料配布】5分で解説。DDoS攻撃の「リスク」と「基本」

DoS攻撃をさらに複雑化させたDDoS攻撃。

近年は中小企業の被害も増加しています。

そこで、

・DDoS攻撃とはなにか

・どんなリスクがあるか

・実際の被害事例

・どんな対策が必要か

などを専門知識0でも理解できるように、図解で解説した資料をご用意しました。

DDoS対策にご関心ある方にお役立ちできるコンテンツとなっております。

ぜひご活用ください!

【無料】5分でわかるDDoS攻撃 資料をダウンロードする

DoS攻撃とは?

DoS攻撃(Denial of Service attack、ドス攻撃)は、標的となるサーバやネットワークに大量のリクエストを送信し、正常なサービス提供を妨害する攻撃手法です。

ここではDoS攻撃の手法と代表的なDoS攻撃について解説します。

DoS攻撃の基本的な手法と主な目的:単一送信元からのサービス妨害

DoS攻撃は特定のサーバやネットワークに対し、単一の送信元から意図的に過剰な負荷をかけるサイバー攻撃です。

攻撃者は標的サーバに対して処理能力を超える大量のパケットやリクエストを送信し、サーバのリソース(CPU、メモリ、帯域幅)を枯渇させます。

その結果、正当なユーザがサービスにアクセスできない状態を作り出し、Webサイトやオンラインサービスを停止させたり、応答を著しく遅延させたりする「サービス妨害」が主な目的となります。

PoD(Ping of Death)攻撃

代表的なDoS攻撃として、まず「Ping of Death (PoD) 攻撃」が挙げられます。これは、規定サイズを超える不正なPingパケットを送りつけ、受信側システムの処理異常や停止を引き起こすものです。

Teardrop(ティアドロップ)攻撃

Teardrop攻撃は、パケットの断片化情報を意図的に重複・矛盾させることで、再構築処理時にシステム障害を引き起こします。これらの攻撃は現在では多くのシステムで対策済みですが、古いシステムでは依然として脅威となる可能性があります。

メールボム / F5アタック(連打)攻撃

メールボムは、大量のメールを送りつけることでメールサーバの機能を麻痺させるDos攻撃です。代表的な攻撃の一つでしたが、近年のメールサーバの大容量化や高度なフィルタ機能により、深刻な脅威ではなくなりつつあります。

同様に、ブラウザの更新ボタンを連打する「F5攻撃」も、単独では現代の堅牢なWebサーバに大きな影響を与えることは難しくなっています。

ただし、これらの攻撃概念がより高度な手法に応用される可能性には注意が必要です。

DDoS攻撃(分散型サービス拒否攻撃)とは?

DoS攻撃の進化形とも言えるDDoS攻撃は、より巧妙かつ大規模な脅威です。その「分散型」という言葉が示す特徴と基本的な手法を解説します。

DDoS攻撃の基本的な手法と主な目的:複数の送信元からのサービス妨害

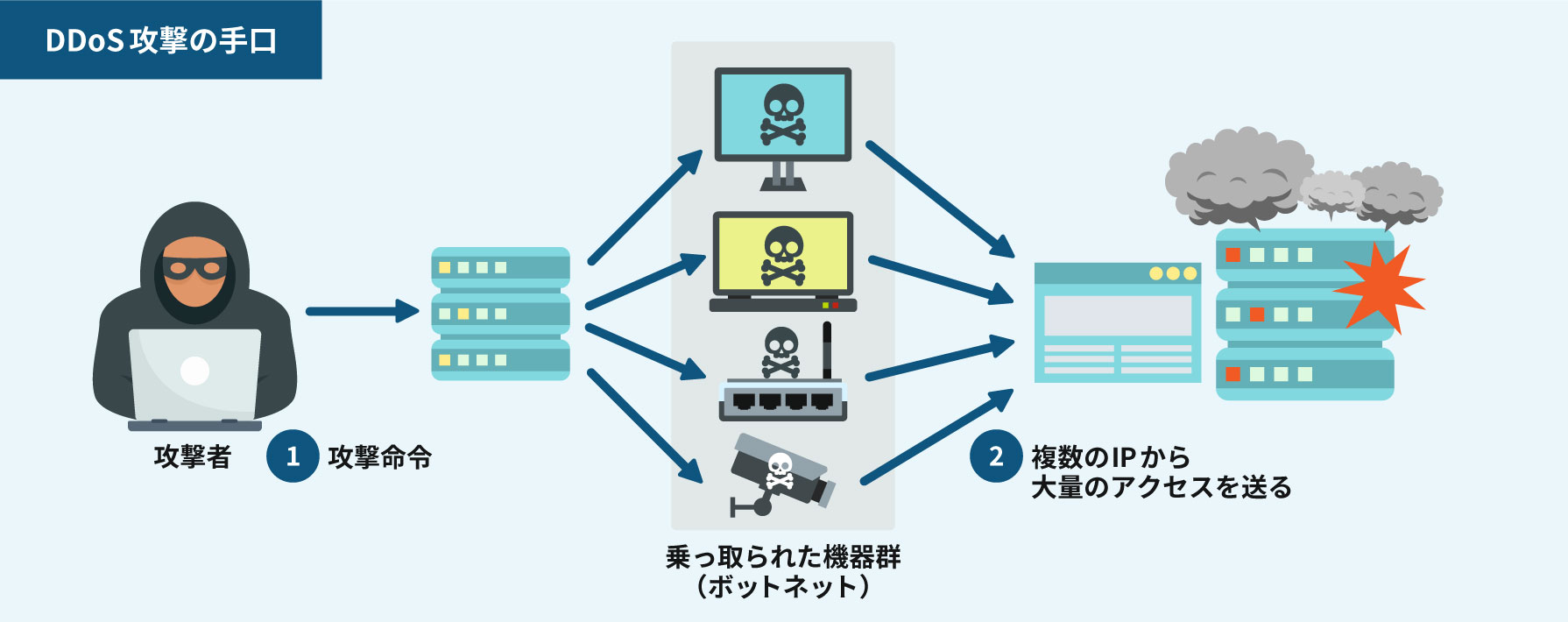

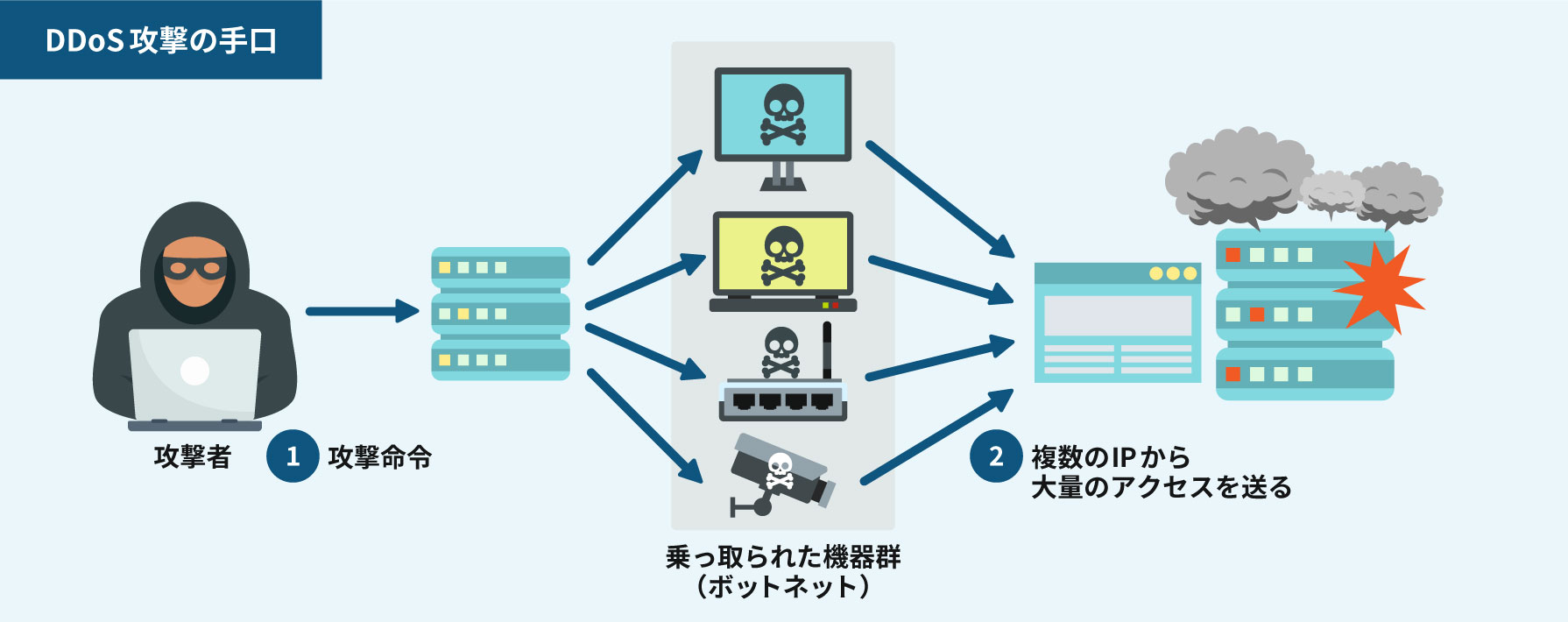

DDoS攻撃(Distributed Denial of Service attack)は、攻撃者が不特定多数のコンピュータ(踏み台)を遠隔操作し、それらから一斉に標的のサーバへ過剰な負荷をかけるサイバー攻撃です。

目的は、単なるいたずらや嫌がらせから、金銭要求、特定の思想・主張の表明、競合他社への妨害行為まで多岐にわたります。

DDoS攻撃の代表例、SYNフラッド攻撃とは?

SYNフラッド攻撃とは、サーバの接続処理を悪用した代表的なDDoS攻撃手法です。攻撃者は、標的サーバに対して大量の接続要求を送信しますが、実際の接続は完了させない状態を維持します。これにより、サーバはその対応に追われてパンク状態となり、本当にサービスを利用したいユーザが接続できなくなってしまうのです。

このSYNフラッド攻撃の他にも、UDPフラッド攻撃やACKフラッド攻撃といった代表的な手法があります。これらの特徴やDDoS攻撃全般に関するより詳しい情報は、別記事で解説しています。

【5つのポイントで比較】DoS攻撃とDDoS攻撃の違いとは?

DoS攻撃とDDoS攻撃は、しばしば混同されがちですが、その実態は大きく異なります。

ここでは、両者の違いを明確にするための主要な観点から比較し、それぞれの特徴を解説します。

攻撃元の数(単一 vs 分散)と規模

まず最も基本的かつ大きな違いが、攻撃を仕掛けてくるコンピュータの数です。

DoS攻撃は、基本的に1台のコンピュータ(単一のIPアドレス)から行われます。

これに対し、DDoS攻撃はマルウェアなどに感染させ乗っ取った多数のコンピュータ(ボットネット)から一斉に行われるのが特徴で、攻撃の規模もDoS攻撃より格段に大きくなります。

攻撃者の特定・追跡の難易度

DoS攻撃の場合、攻撃元が単一であるため、そのIPアドレスを特定し対処することは比較的容易です。

一方、DDoS攻撃は多数の踏み台コンピュータを経由し、さらにIPアドレスが偽装されていることも多いため、真の攻撃者を特定・追跡するのは極めて困難です。

主な攻撃手法の傾向と複雑さ

DoS攻撃は、比較的単純な手法で特定のサービスを狙うことが多いのに対し、DDoS攻撃はボットネットを利用して複数の攻撃手法を組み合わせるなど、より組織的で複雑な攻撃を実行できます。そのため、防御側も高度な対応が求められます。

対策のポイントと難易度の違い

攻撃の性質が異なれば、当然ながら取るべき対策やその難しさも異なります。

DoS攻撃は、攻撃元の特定が比較的容易なため、該当IPアドレスを遮断するなどの対策が有効です。

しかし、DDoS攻撃は攻撃元が広範囲に分散しているため、単純なIPアドレス遮断では対処しきれず、WAFや専用のDDoS対策サービスなど、より包括的で高度な対策が必要となります。

近年の脅威度と影響範囲

古典的なDoS攻撃の多くは対策が進み、その脅威は限定的になりつつあります。

一方、DDoS攻撃はIoT機器の普及によるボットネットの拡大などで年々巧妙化・大規模化しており、金融機関や重要インフラを標的とした大規模被害が頻発しています。

企業にとってDDoS攻撃はより深刻で緊急性の高い脅威となっています。

なぜDDoS攻撃は防御が難しいのか?その特徴と理由を解説

DDoS攻撃はその性質上、従来のセキュリティ対策だけでは防ぎきれないケースが少なくありません。ここでは、DDoS攻撃の防御を特に難しくしている主な特徴と理由を掘り下げていきます。

攻撃と正常アクセスの識別が困難

DDoS攻撃の防御を技術的に難しくしている最大の要因が、「攻撃のアクセス」と「正常なアクセス」の見分けがつきにくいという特徴です。

例えば、攻撃者がDDoS攻撃で単純なアクセスを大量に送りつけてきたとします。

防御側から見ると、それは一時的にアクセスが殺到している状態と悪意のある攻撃とを見分けるのが非常に困難です。

攻撃元の分散性と手法の巧妙化

加えて、攻撃元が世界中に散らばり、その手口も日々巧妙になっている点が、防御を一層難しくしています。

DDoS攻撃は、多数の乗っ取られたコンピュータやIoT機器などを「踏み台」として利用します。これにより攻撃元が極めて広範囲に分散するため特定・遮断が難しく、さらに攻撃手法も常に進化し巧妙化するため、従来の防御策が通用しにくくなっています。

DoS/DDoS攻撃がもたらす深刻な被害とは?

DoS・DDoS攻撃による被害は単なるWebサイトやサービス停止にとどまらず、企業経営に長期的な悪影響を与える深刻な問題です。

サービス停止によるビジネス機会の損失と業務への影響

攻撃の最も直接的な影響は、Webサイトやオンラインサービスが利用できなくなることです。

ECサイトであれば商品販売の機会を失い、オンラインサービスが停止すれば顧客は取引を行えません。復旧までの時間が長引くほど金銭的損失は膨らみ、ビジネスの根幹を揺るがす事態に発展します。

企業の社会的信用失墜とブランドイメージ低下

サービスが頻繁に停止したり、セキュリティ体制の甘さが露呈したりすれば、顧客からの信頼は大きく揺らぎます。「安心して使えない」という印象はブランドイメージを著しく低下させ、長期的な顧客離れやビジネスへの悪影響を招きかねません。

【事例】相次ぐDDoS攻撃被害:金融機関等への攻撃と政府の注意喚起

これらの被害は決して他人事ではなく、近年、国内でもその脅威は現実のものとなっています。

実際に、2024年末から2025年の年初にかけて、国内の金融機関や交通機関、重要インフラを担う企業のオンラインサービスがDDoS攻撃を受け、一時的に利用不能となる事態が相次いで発生しています。

このような状況を受け、政府機関からも注意喚起がなされるなど、DDoS攻撃は社会全体にとって無視できない脅威として認識されています。

参考:内閣サイバーセキュリティセンター 「DDoS 攻撃への対策について(注意喚起)」

DoS攻撃・DDoS攻撃への対策方法:それぞれの違いに応じたアプローチ

DoS攻撃とDDoS攻撃は攻撃の特性が異なるため、それぞれに適した対策手法を選択することが重要です。

DoS攻撃への基本的な対策:IPアドレス制限とリソース監視

単一の攻撃元からのDoS攻撃には、比較的直接的な対策が有効です。

DoS攻撃の多くは攻撃元のIPアドレスが特定しやすいため、そのIPアドレスからのアクセスを拒否設定することが基本的な対策です。

また、サーバやネットワークのリソースを監視し、異常な負荷を早期に検知することも重要です。

DDoS攻撃への対策:多層防御(WAF、CDN)が鍵

分散型であるDDoS攻撃には、より包括的で多角的な防御策が求められます。

DDoS攻撃に対しては、不正な通信を検知・遮断するWAF(Web Application Firewall)の導入や、トラフィックを分散させるCDN(Content Delivery Network)の活用が有効です。

この2つを併用し、CDNで大規模なトラフィックを防ぎつつ、CDNだけでは防げない巧妙な攻撃をWAFで遮断する多層防御を築くことが理想的です。

DDoS対策なら「攻撃遮断くん」DDoSセキュリティタイプ

攻撃遮断くんDDoSセキュリティタイプは月額15,000円から導入でき、累計導入サイト20,000以上の実績を持つクラウド型WAFです。

WAF機能も併せ持つため、DDoS攻撃はもちろん、Webサイトへのサイバーセキュリティ対策も同時に可能です。

また、レンタルサーバやオンプレミス、クラウドなど様々な環境へ最短1日から導入可能です。

DDoS対策を検討している方向けに、攻撃遮断くんDDoSセキュリティタイプの資料をご用意しておりますので、ぜひご活用ください。

月額1.5万円で導入可!DDoS対策サービス

攻撃遮断くんDDoSセキュリティタイプはDNS切り替えで導入可能。

国内シェアNo1の確かな実績と安心のサポート体制をご用意しております。

DDoS対策をご検討の方向けに、サービス資料をご用意いしました。

ぜひご活用ください!

【無料】攻撃遮断くんサービス資料をダウンロードする