DDoS攻撃は、企業が直面する最も深刻なサイバー脅威の一つです。悪意ある攻撃者が複数のリクエストを送り付けることで、Webサイトやサービスを停止に追い込み、売上損失や信用失墜といった甚大な被害をもたらします。

DDoS攻撃は、従来の単純な対応策では防御が困難であり、規模や業界を問わずあらゆる企業が標的となる可能性があります。本記事では、DDoS攻撃の基本的な仕組みから最新の攻撃手法、そして効果的な対策方法まで、企業のセキュリティ担当やWebサイト管理者が知っておくべき重要な情報を分かりやすく解説します。

DDoS攻撃の基礎

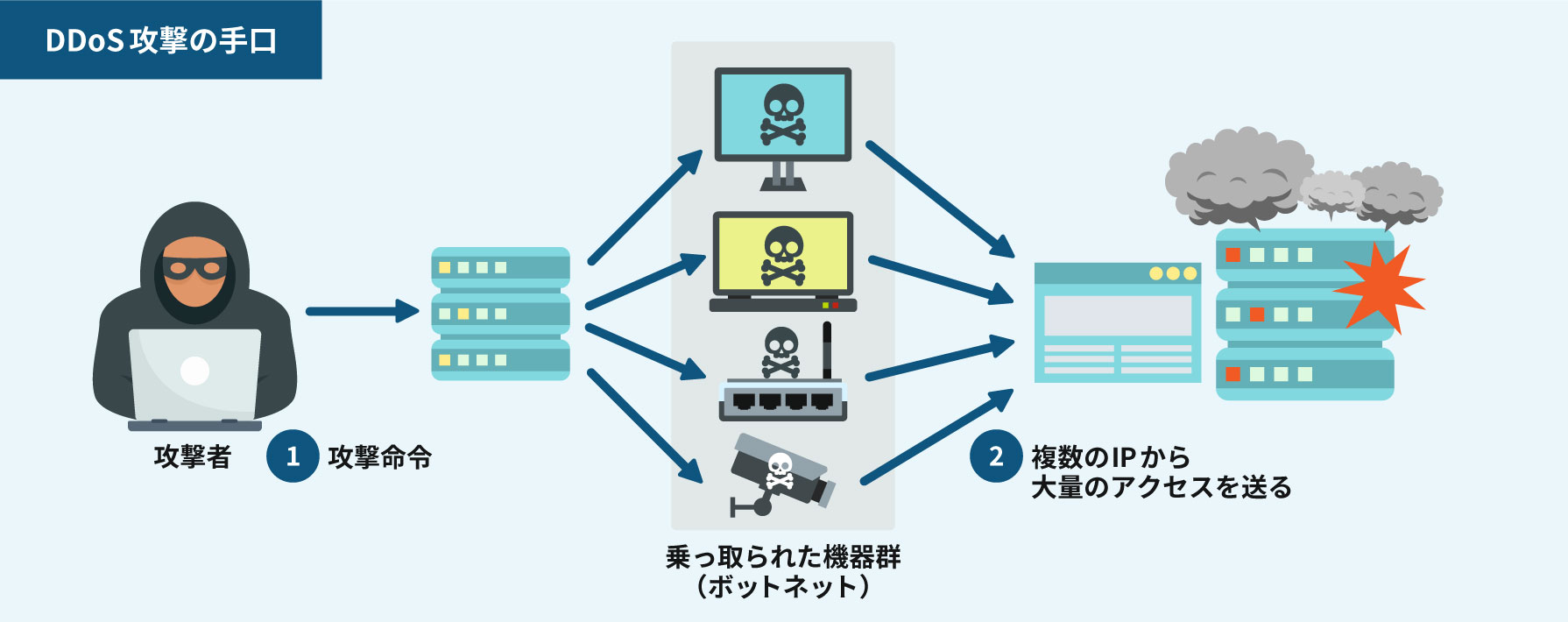

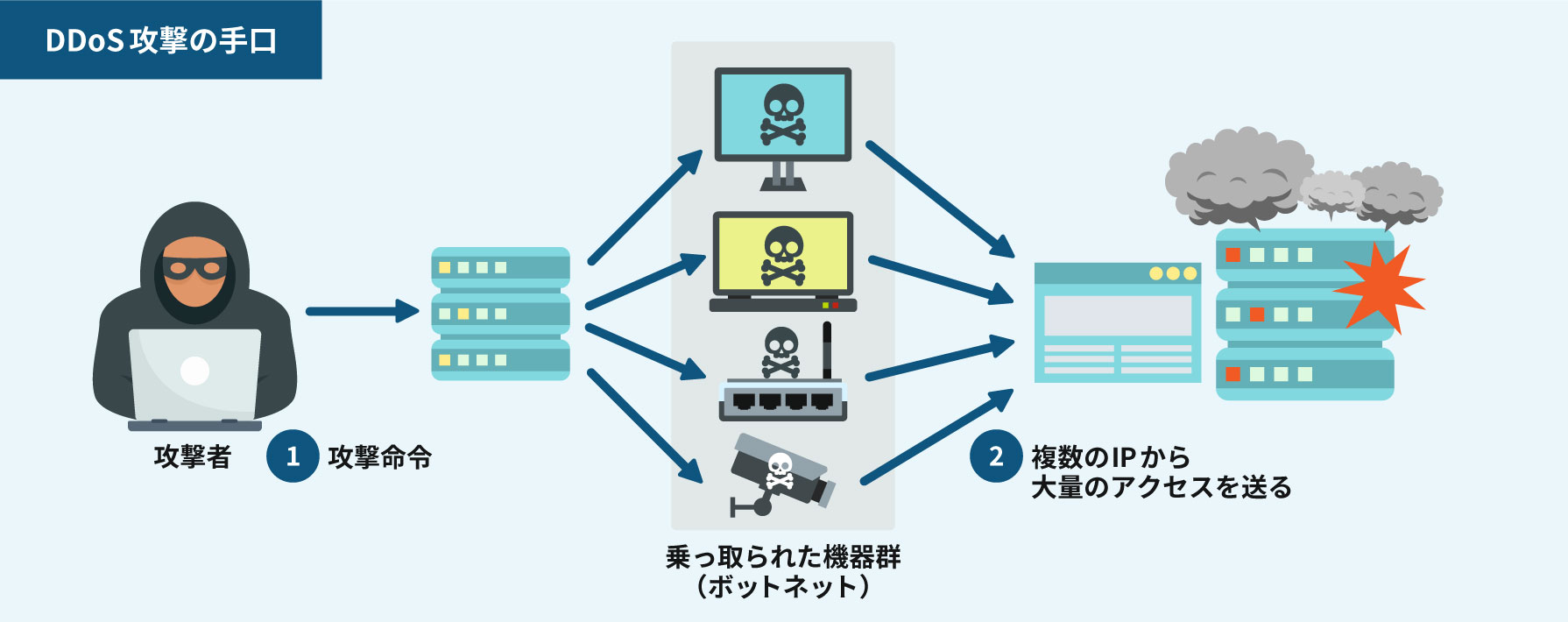

DDoS攻撃(Distributed Denial of Service Attack、ディードス攻撃)は、複数のコンピュータから同時に大量のリクエストを標的のサーバに送り付け、Webサイトやサービスを機能停止に追い込む悪意あるサイバー攻撃です。

攻撃者は、マルウェアやウイルスを使って世界中のコンピューターを不正に乗っ取り、「ボットネット」と呼ばれる攻撃用ネットワークを構築します。

大量のアクセスが一斉に送りつけられると、サーバは処理能力を超える負荷に耐え切れずにダウンし、Webサイトやサービスが使えなくなってしまいます。

攻撃元が世界中に分散しているため、従来の対策では防ぐことが難しいことが特徴です。

DDoS攻撃の被害リスクと事例

DoS攻撃とDDoS攻撃は名前が似ているため混同されがちですが、攻撃の構成と対応の困難さに大きな違いがあります。DoS攻撃はDenial of Service Attackの略称であり、単一のIPアドレスから大量のデータを送信する攻撃です。

1台のコンピュータから実行されるため、攻撃元の特定が容易で制限ルールによる遮断も比較的簡単です。

一方、DDoS攻撃は「Distributed(分散型)」の名前の通り、複数のIPアドレスから同時に攻撃を仕掛ける手法です。攻撃に使用される「踏み台」となるコンピュータは世界中に分散し、攻撃元が次々と変わるため特定の制限ルールでは対処しきれません。

また、第三者のコンピュータを踏み台にしているため、真の攻撃者の特定も困難で、法的な追及も複雑になります。そのため、従来の単純なアクセス制限では効果が限定的で、より高度な対応策が必要です。

DDoS攻撃とDoS攻撃の違いについて詳しくはこちら>

DDoS攻撃の被害リスクと事例

DDoS攻撃による被害は単なるWebサイトやサービス停止にとどまらず、企業経営に深刻な影響を与える多面的なリスクを含んでいます。攻撃の発生により企業が直面する課題は技術的な対応だけでなく、ビジネス継続性や顧客との信頼関係にまで及ぶため、包括的なリスク管理が必要です。

実際の被害事例と最新統計データ

2024年12月、国内大手航空会社がDDoS攻撃を受け、システム障害により航空便の運航に大きな影響が生じました。

年末年始の繁忙期を狙った攻撃とみられ、顧客データの流出はなかったものの、チケット販売や手荷物処理システムの障害により多くの利用者に影響が及びました。

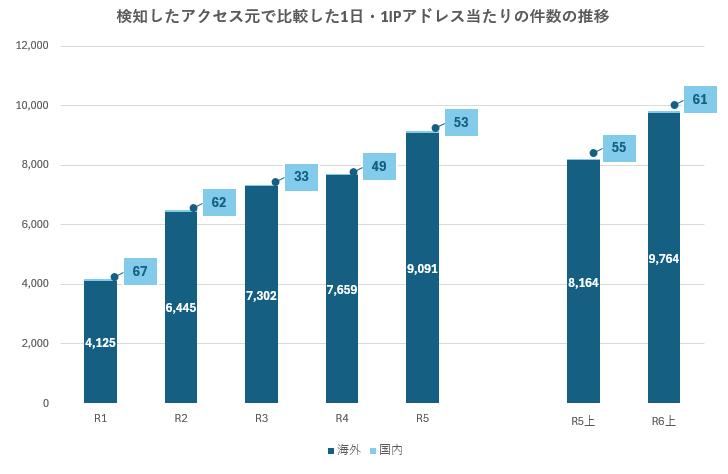

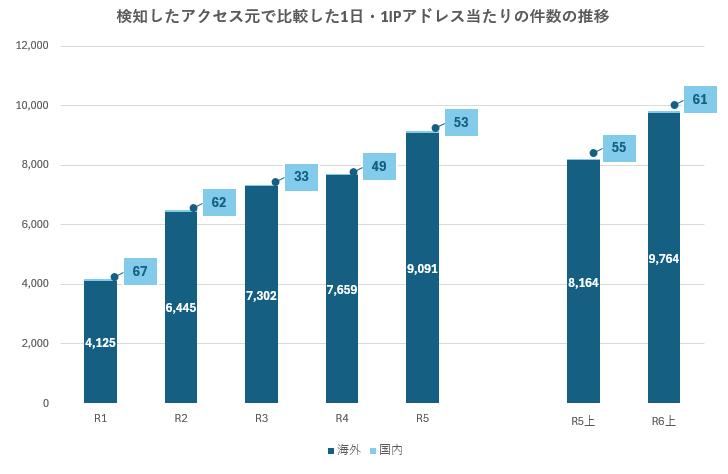

また、警察庁の報告によると、DDoS攻撃などの準備段階とみられる「脆弱性探索行為等の不審なアクセス」が著しく増加しています。

令和6年上半期に検知された件数は、前年同期と比較して19.5%も増加しており、増加の一途をたどっている状況です。

※引用:警察庁「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」

代表的なDDoS攻撃手法

DDoS攻撃にはさまざまな手法があり、それぞれ狙う場所が異なります。通信回線そのものから、サーバの接続管理の仕組み、さらにはアプリケーションの処理能力に至るまで、様々な箇所を標的とします。

ここでは代表的なDDoS攻撃の種類を紹介します。

ネットワーク帯域を枯渇させる攻撃(UDP・DNSフラッド攻撃)

UDPフラッド攻撃は、相手の応答を待たずに一方的にデータを送りつけられるUDPの性質を悪用し、巨大なデータや無効なデータを大量に送りつけます。

これによりサーバに繋がる通信回線(ネットワーク帯域)を物理的に埋め尽くしてしまう攻撃です。

DNSフラッド攻撃は、ドメイン名をIPアドレスに変換するDNSサーバに対し、偽の問い合わせなどを大量に送りつけます。

この膨大な問い合わせ通信によって、サーバへの通信帯域を溢れさせ、正規の利用者がDNSサーバを利用できない状況を作り出す攻撃です。

サーバの接続処理・ステート管理を狙う攻撃(SYN・FIN・ACKフラッド攻撃)

SYNフラッド攻撃は、通信を始める際の「接続要求(SYN)」だけを大量に送りつけ、サーバに「応答待ち(ハーフオープン)」という中途半半端な接続状態を大量に作らせて、接続管理リソースを枯渇させる攻撃です。

FINフラッド攻撃は、通信が確立していない相手に「切断要求(FIN)」を大量に送りつけ、サーバに「どの通信のことか?」と自身の接続状態リスト(ステートテーブル)をその都度確認させることで、接続管理機能に大きな負荷をかける攻撃です。

ACKフラッド攻撃は、接続が確立していない相手に「応答確認(ACK)」を大量に送りつけることで、サーバに不要な状態確認の負荷をかけ、正規の接続処理を妨害する攻撃です。

アプリケーション層の処理リソースを奪う攻撃(Slow HTTP 攻撃)

Slow HTTP攻撃は、意図的に低速でデータを送信する攻撃です。この方法でサーバの応答を遅延させながら、長時間にわたりTCPセッションを維持します。

その結果、Webサーバのリソースを占有し、通常のユーザがアクセスできないように妨害します。

この攻撃は大量のトラフィックを必要とせず、数百のコネクションだけで大規模なサーバを機能停止に追い込むことが可能です。

DDoS攻撃の目的・動機

これらのDDoS攻撃は、そもそも誰が何の目的で行っているのでしょうか。考えられる理由をご紹介します。

嫌がらせ・愉快犯による攻撃

攻撃者の動機はさまざまですが、サイト運営者が困ることを目的としてDDoS攻撃を仕掛ける人が一定数存在しています。特に中学生による攻撃事例も報告されているように、無料で利用可能な攻撃サービスの存在により、攻撃実行のハードルが大幅に下がっています。

このような攻撃は予測が困難で、どのような企業や組織でも標的となる可能性があるため、包括的な防御環境の構築が必要です。

金銭目的・脅迫・営業妨害

経済的利益を目的とした攻撃も深刻な問題となっています。競合他社のWebサイトを攻撃して顧客を自社に誘導する営業妨害や、DDoS攻撃を事前に予告して攻撃停止と引き換えに身代金を要求する「DDoS脅迫」が増加しています。

最近では仮想通貨での送金を要求する被害が日本国内でも確認されており、金銭的被害だけでなく対応コストや信用失墜も深刻な課題となっています。

抗議活動

政治的・社会的な抗議手段として、ハクティビストと呼ばれる集団が組織的なDDoS攻撃を実行する事例が増加しています。

これってDDoS攻撃の予兆?見逃してはいけない4つのサイン

DDoS攻撃は突然発生するように見えますが、実際には攻撃の前兆となるサインが現れることがあります。これらの兆候を早期に発見することで、被害を最小限に抑える対策を講じることができます。ここではWebサイトに生じる代表的な4つの症状をご紹介します。

Webサイトの表示が遅くなった

▼注目するべき症状

- ページの読み込み時間が通常より明らかに長い

- 画像や動画の表示に時間がかかる

- サイト全体のレスポンスが悪化

DDoS攻撃では、攻撃者が本格的な攻撃を開始する前に「偵察攻撃」を行うことがあります。この段階では比較的少ないトラフィックでサーバの反応を確認するため、完全にダウンするほどではないものの、明らかにパフォーマンスが低下します。

503や504エラーが頻繁に出る

▼注目するべき症状

- 503エラー(Service Unavailable)の表示頻度が増加

- 504エラー(Gateway Timeout)が断続的に発生

- エラーページが表示されたり正常に表示されたりを繰り返す

これらのエラーは、サーバが処理できる許容量を超えそうになっているサインです。DDoS攻撃の初期段階や、攻撃強度を段階的に上げている場合に見られる典型的な症状です。

海外からのアクセスが急に増えた

▼注目するべき症状

- アクセス解析で通常とは異なる国からのアクセスが急増

- 特定の国や地域からの同時アクセス数が異常に多い

- 普段アクセスが少ない地域からのアクセスが増加

DDoS攻撃に使用されるボットネットは世界中に分散しているため、攻撃準備段階では各地域のボットが一斉にターゲットサイトへアクセスを開始します。この段階では攻撃というより「調査」的なアクセスが行われることが多いです。

BOTのようなアクセスが増えた

▼注目するべき症状

- 同一のUser-Agentからの大量アクセス

- 人間では不可能な高頻度でのページアクセス

- 特定のページに対する機械的な連続アクセス

- アクセスパターンが明らかに不自然

攻撃者は本格的なDDoS攻撃の前に、ターゲットサイトの構造や脆弱性を調査します。この調査活動では自動化されたツールやボットが使用されるため、人間のアクセスパターンとは明らかに異なる特徴が現れます。

DDoS攻撃への対策方法

DDoS攻撃に対する効果的な対応策は、単一のソリューションではなく複数の対策を組み合わせた多層防御の構成が重要です。

IP制限と国別アクセス制御による基本対策

最も基本的な対策として、攻撃元のIPアドレスを特定してアクセス制限を行う方法があります。DDoS攻撃を仕掛けるIPアドレスを特定し、そのIPからのアクセスをすべて遮断することで、攻撃の影響を軽減できます。

ただし、DDoS攻撃は複数のIPアドレスから同時に行われるため、個別のIP制限だけでは限界があり、攻撃者が新たなIPアドレスに変更すると対応が困難になるという課題があります。

また、特定の国からのアクセスを制限するという方法もあります。ただし、この制限により攻撃者だけでなく海外からの正常なユーザーや顧客からのアクセスもできなくなるため、Webサイトやサービスの利用状況に合わせて慎重に設定することが重要です。

CDNの導入

Content Delivery Network(CDN)の活用も効果的な対策の一つです。CDNは大量のデジタルコンテンツを迅速にユーザーへ配信するためのシステムで、世界中に分散配置されたサーバがトラフィックを分散処理します。大量のアクセスが発生してもWebサイトへの負荷を分散させることができ、DDoS攻撃による突発的なアクセス集中に対して強い耐性を持っています。

ただし、セキュリティ対策に特化したツールではないためDDoS攻撃以外のWebサイトに対する攻撃を防ぐことはできません。

CDNとWebサイトのセキュリティ対策ツールWAFについて詳しくはこちら >

WAFをはじめとしたDDoS攻撃対策サービスの導入

DDoS攻撃からWebサイトやサービスを効果的に守るには、専用の対策サービスの導入がおすすめです。その代表的な選択肢の一つがWAF(ワフ:Web Application Firewall)です。

WAFとはWeb Application Firewallの略称で、Webサイトを含めたWebアプリケーションの脆弱性を突くサイバー攻撃を遮断するセキュリティサービスです。

サーバの前に配置したWAFが、サーバにアクセスしようとする通信内容を監視し、不正アクセスを検知し遮断します。

DDoS攻撃だけでなく、SQLインジェクションやクロスサイトスクリプティング(XSS)など情報漏洩や改ざんを引き起こすサイバー攻撃の防御もWAFでできるので、WAFの導入は包括的なWebセキュリティ対策として有効な対策といえます。

WAFについて詳しくはこちらの記事 >

DDoS対策ができるクラウド型WAF「攻撃遮断くん」とは?

攻撃遮断くんDDoSセキュリティタイプは月額1,5000円から導入でき、累計導入サイト20,000以上の実績を持つクラウド型WAFです。

導入コストや運用負荷が少ないため、企業規模問わず多種多様な企業が導入しています。

また、DDoSのみではなくSQLインジェクションなどをはじめとした、Webサイトへのサイバー攻撃を防ぐWAFの機能も合わせています。

WebサイトのDDoS対策やサイバー攻撃対策をご検討の方はぜひ、ご検討ください。

【無料】攻撃遮断くんDDoSセキュリティタイプの資料をダウンロードする >